EDR-Einrichtung: CrowdStrike

Sobald EDR auf einem Arbeitsplatz und/oder Server eingerichtet ist, beginnt die Überwachung automatisch und das Schutzniveau entwickelt sich schrittweise. Hier erfahren Sie, was Sie wissen müssen.

EDR-Einführungsphasen

Das EDR erhöht seine Schutzmaßnahmen in drei aufeinanderfolgenden Phasen über etwa einen Monat, unter der Aufsicht unserer Cybersicherheitsexperten.

✅ Von Ihrer Seite sind keine Maßnahmen erforderlich, sofern nicht anders angefordert.

🛠️ Phase 1 – Erkennung (Beobachtungsmodus)

Das EDR arbeitet wie ein intelligenter Virenschutz, ohne die Tätigkeit zu stören.

EDR überwacht Systemaktivitäten (Dateien, Prozesse, Verbindungen usw.), d. h. es sammelt bereits alle gewünschten Protokolle.

Es blockiert jedoch nur kritische Bedrohungen (Ransomware, schwerwiegende Malware).

🛡️ Phase 2 – Erweiterte Prävention

Die ersten präventiven Maßnahmen werden eingeführt, und bestimmte verdächtige Aktivitäten beginnen automatisch blockiert zu werden.

Bei Bedarf werden Ausschlussregeln hinzugefügt, um die Kompatibilität mit Ihrer Unternehmenssoftware sicherzustellen.

Die Quarantäne-Engine wird aktiviert, was zu Konflikten mit der vorhandenen Antivirensoftware führen kann.

💡 Deshalb kann der Falcon Sensor von CrowdStrike in einigen Flottenverwaltungstools, wie z. B. Windows Security, vor Aktivierung dieser Phase nicht angezeigt werden.

Bei Kunden mit Windows Defender wird dieses Modul automatisch deaktiviert.

🔒 Phase 3 – Optimaler Schutz

EDR blockiert in Echtzeit alle als bösartig eingestuften Aktivitäten. Das Sicherheitsniveau ist nun maximal, das IT-System ist proaktiv geschützt.

💡 Die schrittweisen Einführungsphasen gelten nur für das EDR-Modul und nicht für die anderen Module, die automatisch die maximale Erkennungsfähigkeit haben.

Möchten Sie die Einführungsdauer beschleunigen (oder verlangsamen)? Kontaktieren Sie uns unter [email protected] und wir passen das Tempo an Ihre Anforderungen an.

Beispielsweise kann Stoïk auf ausdrücklichen Wunsch des Kunden die Quarantäne-Engine bereits in Phase 1 aktivieren.

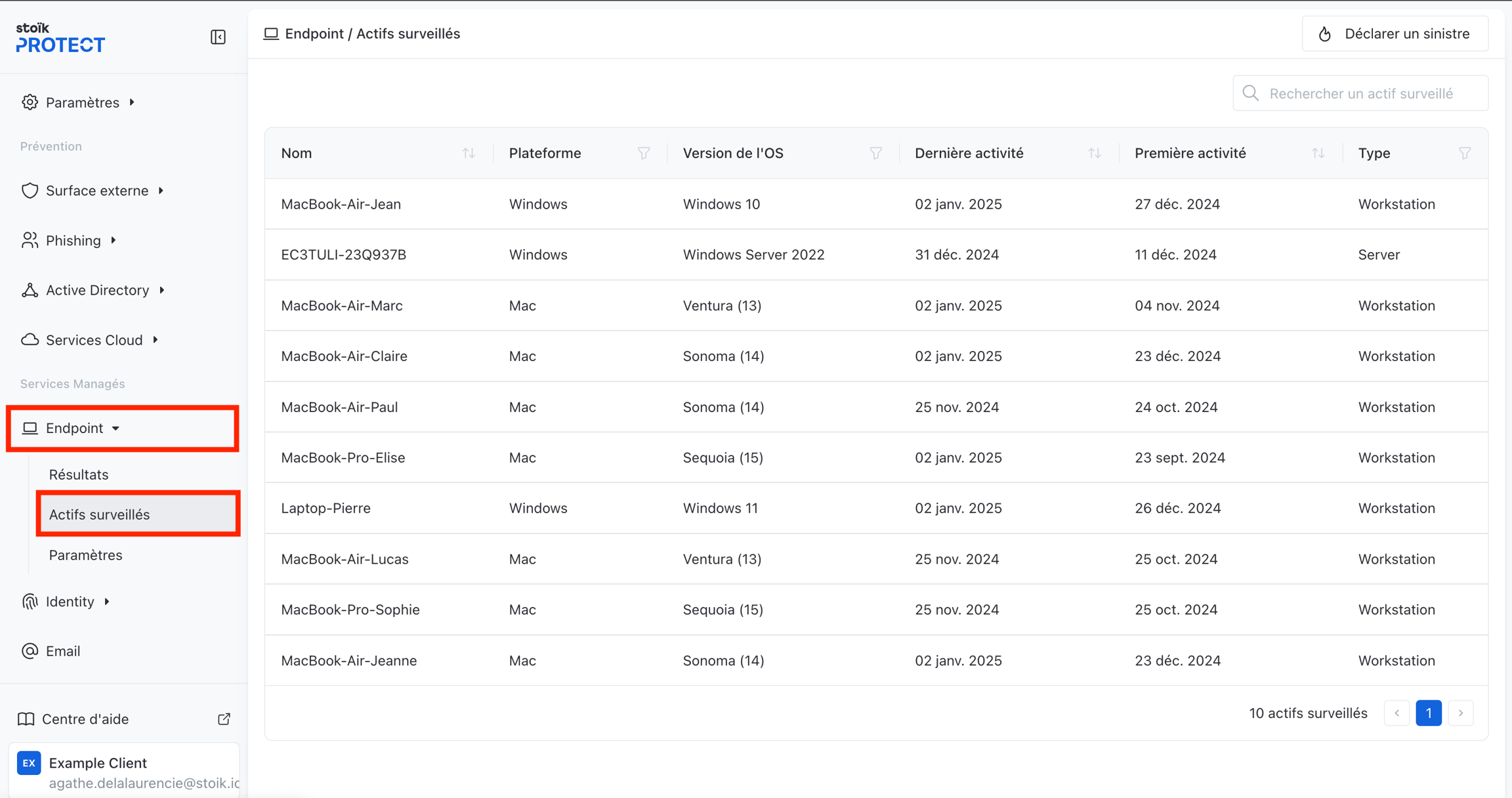

2. Überwachte Assets werden automatisch in der Stoïk Protect-Konsole gemeldet

🖥️ Durchschnittliche Zeit: 5 bis 10 Minuten nach der Installation

Alle geschützten Endgeräte, bekannt als überwachte Assets oder Hosts, erscheinen automatisch im Reiter "End-Point" > "Monitored Assets" der Stoïk Protect-Konsole.

💡 Wenn der Arbeitsplatz umbenannt wird, wird sein Name automatisch in der Liste der an Stoïk Protect gemeldeten Assets aktualisiert.

❌ Es ist daher nicht möglich, einen Arbeitsplatz direkt in der Liste der überwachten Assets umzubenennen.

Zuletzt aktualisiert

War das hilfreich?