Einrichtung von CrowdStrike ITP mit Entra ID

Bevor Sie mit der Integration beginnen, stellen Sie sicher, dass:

Sie über eine kostenpflichtige Entra ID-Lizenz verfügen. Beachten Sie, dass Microsoft Entra ID Free nicht unterstützt wird.

Das verwendete Konto über globale Administratorrechte für Ihr Entra ID-Konto verfügt.

1. Zweck von ITP (Identity Threat Protection)

Die ITP-Option überwacht kontinuierlich kontobezogene Aktivitäten und Active Directory, um ungewöhnliches Verhalten zu erkennen:

Identitätszentrierte Verhaltensanalyse

Verdächtige Authentifizierungen

Ungewöhnliche Zugriffsverhalten

Unbefugte Anmeldeversuche

Anomalien bei Benutzerkonten

Beispiele für erkannte Ereignisse: verdächtige Arbeitsstation-zu-Server-Verbindungen, Netzwerkscans, Brute-Force-Versuche oder Anmeldeinformations-Extraktion. Wenn ein kritisches Ereignis identifiziert wird, kann das Modul es automatisch blockieren.

Bewertung Ihrer Active Directory-Sicherheitslage

Das Modul bietet eine Echtzeitübersicht über die Sicherheit Ihres Active Directory, ähnlich dem Stoïk Protect AD-Scan, jedoch mit erweiterten Optionen:

Erkennung von Konfigurationsproblemen

Erkennung von Konten mit kompromittierten Passwörtern

Verwaltung und Kontrolle von Benutzerprivilegien

Diese Funktion hilft Ihnen Schwachstellen schnell zu beheben und die Sicherheit Ihrer Infrastruktur zu stärken.

Cloud-Bedrohungsüberwachung (optional)

Wenn ITP mit Ihrem Identitätsdienst (z. B. Entra ID) konfiguriert ist, kann es Bedrohungen in Ihren Cloud-Umgebungen erkennen:

Anmeldungen von verdächtigen IP-Adressen

Ungewöhnliche Zugriffsversuche auf Benutzerkonten

Diese Integration hilft Ihre Identitäten sowohl vor Ort als auch in der Cloud zu schützen, indem sie vollständige und proaktive Transparenz über Ihre Sicherheitslage bietet.

2. Integration von ITP

Die Integration von Identity Protection mit Microsoft Entra ID erfordert die folgenden Schritte für jeden Azure-Mandanten:

Erstellung und Konfiguration einer Anwendung in Entra ID

Abruf der Mandantendomäne

Abruf der Anwendungs-ID und des Geheimnisses

Erstellung einer benutzerdefinierten Rolle für RBAC-Zugriff

Konfiguration der ITP-Option

Übermittlung der gesammelten Informationen

Konfiguration des Connectors in Identity Protection

Berechtigungen für die Behebung

Schritt 1: Erstellen und Konfigurieren einer Anwendung in Entra ID

Öffnen Sie im Azure-Portal das Menü auf der linken Seite und klicken Sie „Microsoft Entra ID“

Auf der Seite Microsoft Entra ID wählen Sie im Hinzufügen Menü aus, wählen Sie „App-Registrierungen“

Auf der Seite „Eine Anwendung registrieren“ Seite:

Unter NameGeben Sie einen Namen ein, der Ihren internen Namenskonventionen entspricht, oder verwenden Sie „stoik-connector-itp“

Unter Unterstützte Kontotypenwählen Sie „Konten nur in diesem Organisationsverzeichnis“

Unter Umleitungs-URIwählen Sie „Web“ und geben Sie ein

https://localhostKlicken Sie Registrieren

Klicken Sie im linken Menü der Anwendung auf „API-Berechtigungen“

Auf der API-Berechtigungen Seite, klicken Sie „Berechtigung hinzufügen“

Im Anforderungsfenster für API-Berechtigungen Bereich:

Klicken Sie Microsoft Graph

Wählen Sie Anwendungsberechtigungen

Wichtig – Unter „Berechtigungen auswählen“:

Geben Sie ein „directory“, klappen Sie Directory, und wählen Sie Directory.Read.All

Geben Sie ein Geben Sie, klappen Sie „audit“, und wählen Sie AuditLog

Klicken Sie AuditLog.Read.All

Berechtigungen hinzufügen Klicken Sie auf der Seite API-Berechtigungen auf Administratorzustimmung erteilen

Schritt 2: Abrufen der Mandantendomäne

und bestätigen Sie Wechseln Sie im Azure-Portal zu

Microsoft Entra ID Klicken Sie im linken Menü auf

Übersicht Notieren Sie den Wert der Primärdomäne

(z. B.example.onmicrosoft.com

Schritt 3: Abrufen der Anwendungs-ID und des Geheimnisses

), die später benötigt wird Wechseln Sie in Microsoft Entra ID zu

App-Registrierungen

Wählen Sie Ihre Anwendung aus Klicken Sie im linken Menü aufIn notieren Sie dieAnwendungs-(Client-)ID

Wählen Sie Ihre Anwendung aus , die später benötigt wird:

Zertifikate & Geheimnisse

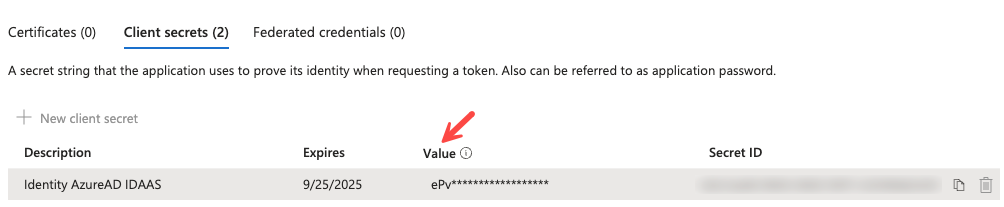

Erstellen Sie ein neues Client-Geheimnis

Geben Sie eine Beschreibung und eine Ablaufdauer an Wichtig:

Schritt 4: Erstellen einer benutzerdefinierten Rolle für RBAC-Zugriff

speichern Sie den erzeugten Wert sofort, da er später nicht mehr sichtbar ist und benötigt wird

Um Azure RBAC-Rollen-Zuweisungsinformationen in Identity Protection anzuzeigen, muss der Anwendung die Berechtigung erteilt werden, RBAC-Definitionen und -Zuweisungen zu lesen. Es wird empfohlen, eine benutzerdefinierte Rolle mit den minimal erforderlichen Berechtigungen zu erstellen.

und bestätigen Sie Erstellen Sie die benutzerdefinierte Rolle

Klicken Sie Verwaltungsgruppen

Wählen Sie Tenant Root GroupZugriffssteuerung (IAM) , klicken Sie dann auf

Klicken Sie HinzufügenRollen , und wählen Sie dann

Im benutzerdefinierte Rolle hinzufügen Registerkarte

Geben Sie einen eindeutigen Namen für die Rolle ein (z. B. „Identity Protection RBAC Reader“)

Im Berechtigungen Registerkarte, fügen Sie die folgenden Berechtigungen hinzu:

Microsoft.Authorization/roleDefinitions/readMicrosoft.Authorization/roleAssignments/read

Klicken Sie Überprüfen + erstellen, überprüfen Sie die Rolleneinstellungen und klicken Sie dann auf Erstellen

Weisen Sie die benutzerdefinierte Rolle zu

Sobald die Rolle erstellt wurde, weisen Sie sie der zuvor erstellten Anwendung zu:

Wechseln Sie im Azure-Portal zurück zu Erstellen Sie die benutzerdefinierte Rolle

Klicken Sie Verwaltungsgruppen

Wählen Sie Tenant Root GroupZugriffssteuerung (IAM) Rollenzuweisungen

Klicken Sie HinzufügenRollen Rolle zuweisen

Im Registerkarte Rolle, wählen Sie die gerade erstellte benutzerdefinierte Rolle aus Mitglieder

Im Mitglieder auswählen Registerkarte

Klicken Sie Suchen Sie nach der zuvor erstellten Anwendung (z. B.

Wählen Sie sie aus und klicken Sie auf „stoik-connector-itp“)

Überprüfen + zuweisen Wählen Sie

Klicken Sie Überprüfen Sie die Details der Zuweisung und klicken Sie

erneut, um zu bestätigen Überprüfen Sie die Details der Zuweisung und klicken Sie Hinweis:

Schritt 5: Übermittlung der gesammelten Informationen

Dieser Schritt gilt, wenn Sie nicht Über Administrationszugang zu Ihrer Falcon ITP-Plattform verfügen. Andernfalls beachten Sie bitte Schritt 5.B Senden Sie die zuvor gesammelten Informationen sicher an Ihren Stoïk-Ansprechpartner, um die ITP-Verbindung einzurichten:.

Primärer Domänenname des Mandanten*

Anwendungs-ID

Anwendungsgeheimnis

* Bitte beachten Sie, dass der anzugebende Domänenname der ist, der von Microsoft bei der Erstellung Ihres Azure-Mandanten generiert wurde. Er ist über den untenstehenden Link zugänglich und endet immer mit

„onmicrosoft.com“ Gehen Sie in der Falcon-Konsole zu.

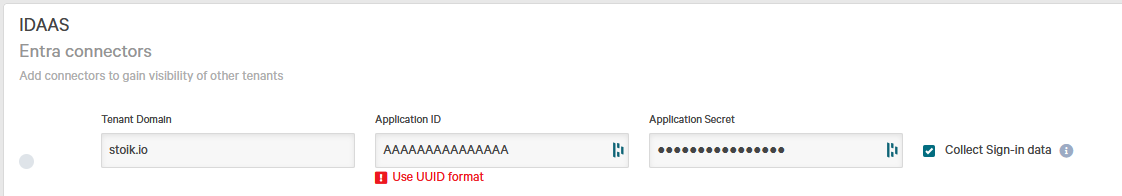

Schritt 6: Konfiguration des Connectors in Identity Protection

Identity Protection > Konfigurieren > Connectoren „Entra“

Wählen Sie unter der IDAAS Kategorie Konfigurieren Sie den Connector mit:

Primärer Domänenname des Mandanten

Aktivieren Sie die Option zur Sammlung von Anmeldedaten

Anwendungsgeheimnis

* Bitte beachten Sie, dass der anzugebende Domänenname der ist, der von Microsoft bei der Erstellung Ihres Azure-Mandanten generiert wurde. Er ist über den untenstehenden Link zugänglich und endet immer mit

Speichern Sie die Konfiguration

Die Statusanzeige sollte sich innerhalb einer Minute grün färben, was bestätigt, dass die Verbindung erfolgreich hergestellt wurde.

* Bitte beachten Sie, dass der zu verwendende Domänenname der ist, der von Microsoft bei der Erstellung Ihres Azure-Mandanten generiert wurde. Er ist über den untenstehenden Link zugänglich und endet immer mit

Im Falle einer Kompromittierung eines Kontos in Ihrer Entra ID-Umgebung während der Nacht- oder Wochenendzeiten sind Ihre Teams möglicherweise nicht verfügbar, um die notwendigen Behebungsmaßnahmen durchzuführen. Wir empfehlen daher, Zugriff zu gewähren, der es ermöglicht, betroffene Konten im Falle einer bestätigten Kompromittierung zu deaktivieren. Gehen Sie in der Falcon-Konsole zu.

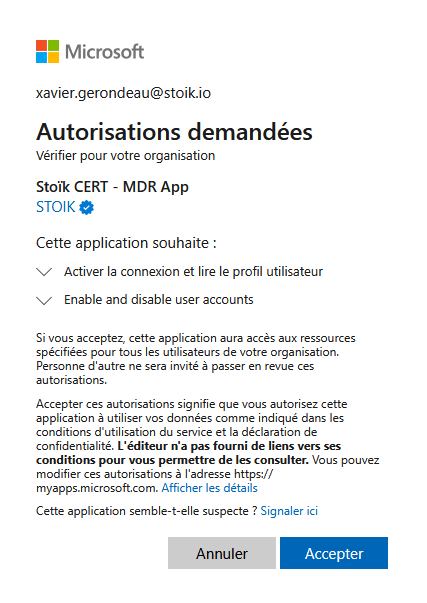

Schritt 7: Behebung durch Stoïk-Teams

Um dies zu tun, klicken Sie einfach auf den

bereitgestellten Link . Sie werden auf eine Seite weitergeleitet, die dem untenstehenden Beispiel ähnelt. Klicken Sie nach Überprüfung der angeforderten Berechtigungen aufAkzeptieren Sie werden dann auf eine leere Seite weitergeleitet, die Sie schließen können. Die Anwendung verfügt nur über die Berechtigungen, die erforderlich sind, um vorhandene Konten in Ihrer Azure-Umgebung zu aktivieren oder zu deaktivieren, ohne die Möglichkeit, Konten zu erstellen oder andere Attribute zu ändern.

Der Zugriff auf diese Funktionen ist

streng kontrolliert : jede Aktion wird über MFA (Multi-Faktor-Authentifizierung) authentifiziert, protokolliert und mit Zeitstempel versehen. Ein vollständiges Prüfprotokoll dieser Vorgänge kann auf Anfrage bereitgestellt werden.

Zuletzt aktualisiert

War das hilfreich?