Mettre en œuvre une authentification multi-facteurs basée sur des certificats sur Fortigate

Prérequis :

Avoir déjà déployé des certificats à vos utilisateurs via ADCS. Si ce n'est pas le cas, veuillez suivre les instructions dans l'article suivant.

Avoir configuré l'authentification LDAP en vous basant sur votre Active Directory.

Veuillez noter que les étapes peuvent varier légèrement si vous utilisez un FortiManager. Dans ce cas, nous vous invitons à contacter nos experts.

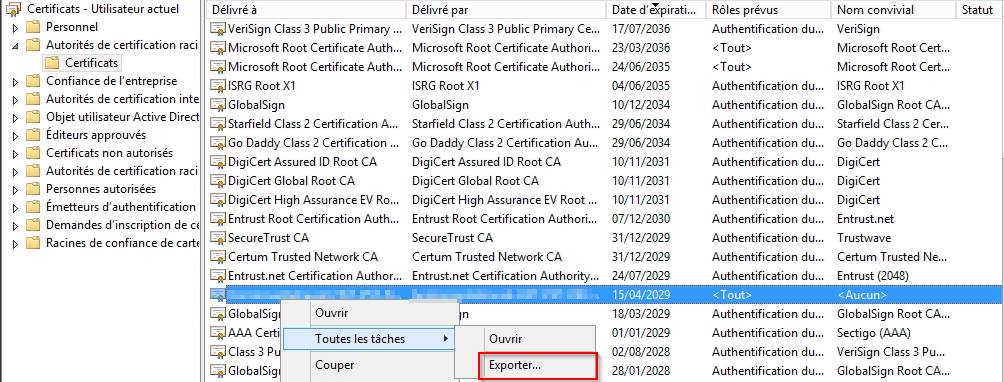

Exportez la clé publique de votre certificat racine ADCS depuis n'importe quel poste de domaine. Le certificat doit se trouver dans "Certificats - Utilisateur actuel" → "Autorités de certification racines de confiance". Reportez-vous aux instructions de l'article mentionné au début de la page pour trouver le nom du certificat.

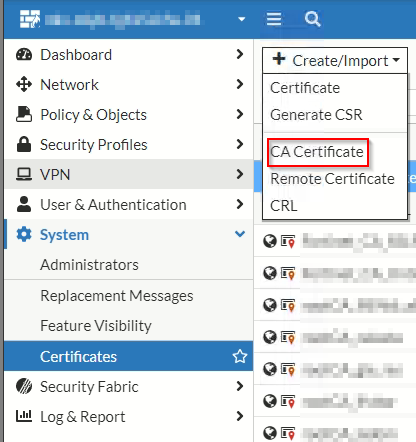

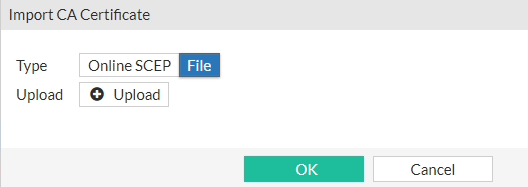

Importez votre certificat racine CA dans votre FortiGate via "Système" → "Certificats" → "Créer/Importer" → "Certificat CA":

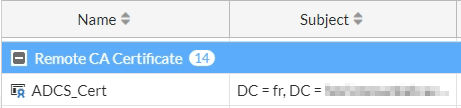

Pour plus de clarté, nous recommandons de renommer le certificat importé (par défaut nommé Ca_Cert_X où X est un nombre) avec un nom plus significatif. Pour ce faire, ouvrez l'interface en ligne de commande du FortiGate et saisissez les commandes suivantes :

Le certificat devrait alors apparaître sous son nouveau nom.

Vous devez maintenant configurer un user peer en utilisant les commandes suivantes.

Pour les versions de FortiGate antérieures à 7.X.X :

N'oubliez pas de remplacer XXXXX par le nom de la configuration LDAP présente dans votre FortiGate. Il peut être trouvé sous "Utilisateur et authentification" → "Serveurs LDAP":

Pour les versions FortiGate 7.X.X et ultérieures :

N'oubliez pas de remplacer XXXXX par le nom de la configuration LDAP présente dans votre FortiGate. Il peut être trouvé sous "Utilisateur et authentification" → "Serveurs LDAP":

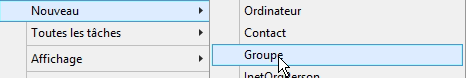

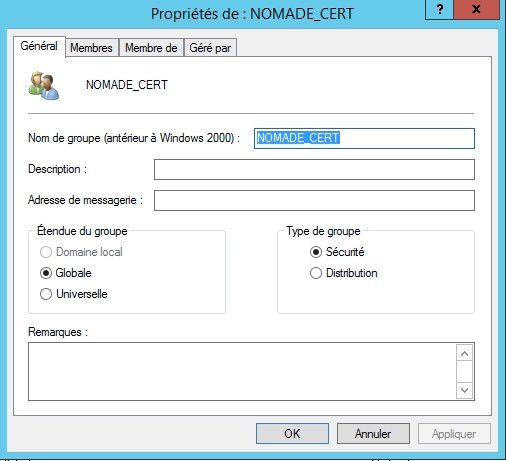

Pour faciliter le déploiement de la MFA auprès de vos employés, nous recommandons de créer un nouveau groupe Active Directory. Cela vous permettra de migrer progressivement des utilisateurs du groupe "VPN sans certificat" vers le groupe "VPN avec certificat". Créez ce nouveau groupe dans votre domaine Active Directory en utilisant "Utilisateurs et ordinateurs Active Directory" outil. Dans l'exemple ci-dessous, nous l'avons nommé "NOMADE_CERT":

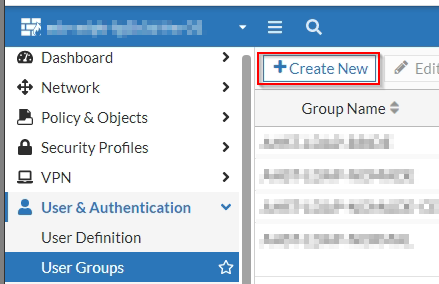

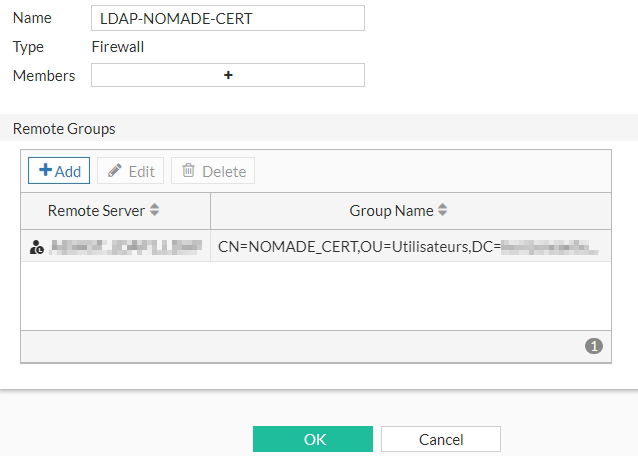

Retournez à votre interface d'administration VPN et ajoutez un nouveau "Groupe d'utilisateurs" sous "Utilisateur et authentification" → "Groupes d'utilisateurs". Configurez ce groupe d'utilisateurs avec votre connexion LDAP (Serveur distant) et le groupe AD (Nom du groupe) que vous venez de créer :

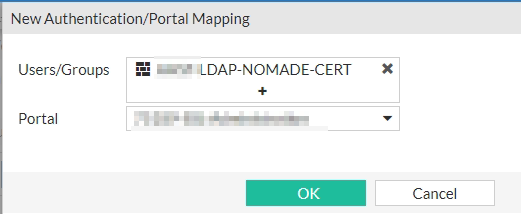

Puis allez à la "Paramètres SSL-VPN" page et associez ce nouveau groupe d'utilisateurs à votre portail VPN :

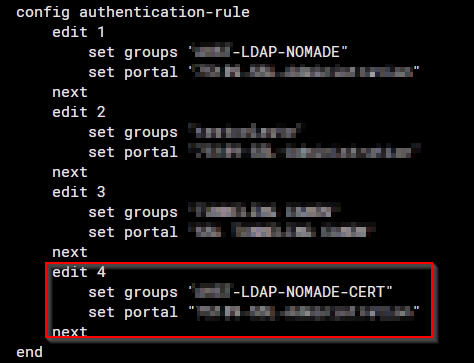

Ouvrez à nouveau le CLI du FortiGate et saisissez la commande suivante :

La liste des mappages existants devrait alors s'afficher, comme dans l'exemple ci-dessous :

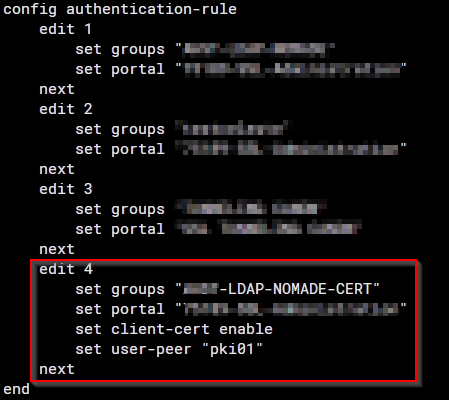

Vous devez maintenant identifier le mappage nouvellement créé. Dans cet exemple, il s'agit du numéro 4, associé au groupe "NOMADE-CERT". Saisissez les commandes suivantes (remplacez le numéro 4 par celui correspondant à votre nouveau mappage) :

Vous devriez alors voir la liste des mappages mise à jour :

Les utilisateurs du domaine AD appartenant au groupe "NOMADE-CERT" doivent maintenant posséder un certificat utilisateur valide afin de se connecter au VPN.

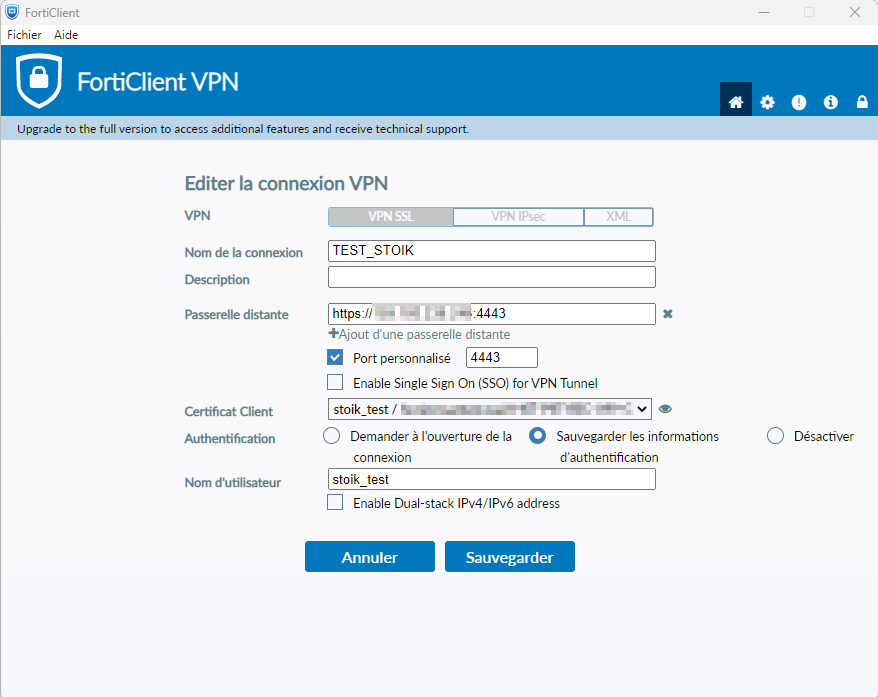

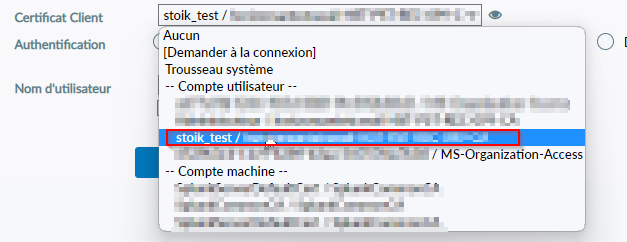

Vous pouvez ensuite tester votre nouvelle connexion basée sur un certificat en modifiant la configuration d'un FortiClient installé sur un poste joint au domaine :

Sélectionnez le certificat associé à votre utilisateur (ici "stoik_test") dans le "Certificat client" champ :

Dépannage des problèmes d'authentification :

Les commandes suivantes vous permettront de visualiser les journaux de débogage pour LDAP et les processus d'authentification en général (les commandes doivent être saisies dans le CLI du FortiGate, et la session doit rester ouverte) :

Si les commandes ci-dessus n'aident pas à identifier le problème (informations incorrectes dans le certificat, serveur LDAP inaccessible, etc.), il peut être utile d'activer la journalisation de débogage du SSL VPN :

Pour limiter la quantité de journaux affichés, remplacez XXX.XXX.XXX.XXX ci‑dessus par l'adresse IP source initiant la connexion VPN.

Une fois le débogage terminé, vous devez désactiver le mode débogage :

Veuillez noter que cette procédure peut être quelque peu complexe, car elle nécessite d'être simultanément connecté au FortiGate et capable de lancer FortiClient. N'hésitez pas à contacter nos experts si nécessaire.

Mis à jour

Ce contenu vous a-t-il été utile ?