Sauvegardes S3 immuables

Vous pouvez utiliser le verrouillage d'objets S3 pour

Stocker des objets en utilisant un modèle WORM (Write-Once-Read-Many). Le verrouillage d'objets peut aider à empêcher la suppression ou la modification d'objets pendant une période spécifiée ou indéfiniment.

Satisfaire aux exigences réglementaires qui exigent un stockage WORM, ou ajouter une couche de protection supplémentaire contre les modifications et la suppression des sauvegardes.

Autorisations AWS requises pour effectuer l'opération :

s3:PutObjectLockConfiguration

s3:PutBucketVersioning

Activation de la fonctionnalité Object Lock

Le verrouillage d'objets ne peut être activé que pour les nouveaux buckets S3. Pour activer le verrouillage d'objets pour un bucket existant, vous devez contacter le support AWS pour obtenir un devis.

Lorsque vous créez un bucket avec le verrouillage d'objets activé, Amazon S3 active automatiquement la gestion des versions pour le bucket.

Si vous créez un bucket avec le verrouillage d'objets activé, vous ne pouvez pas désactiver le verrouillage d'objets ni suspendre la gestion des versions pour le bucket.

Cas n°1 : Le bucket S3 n'existe pas

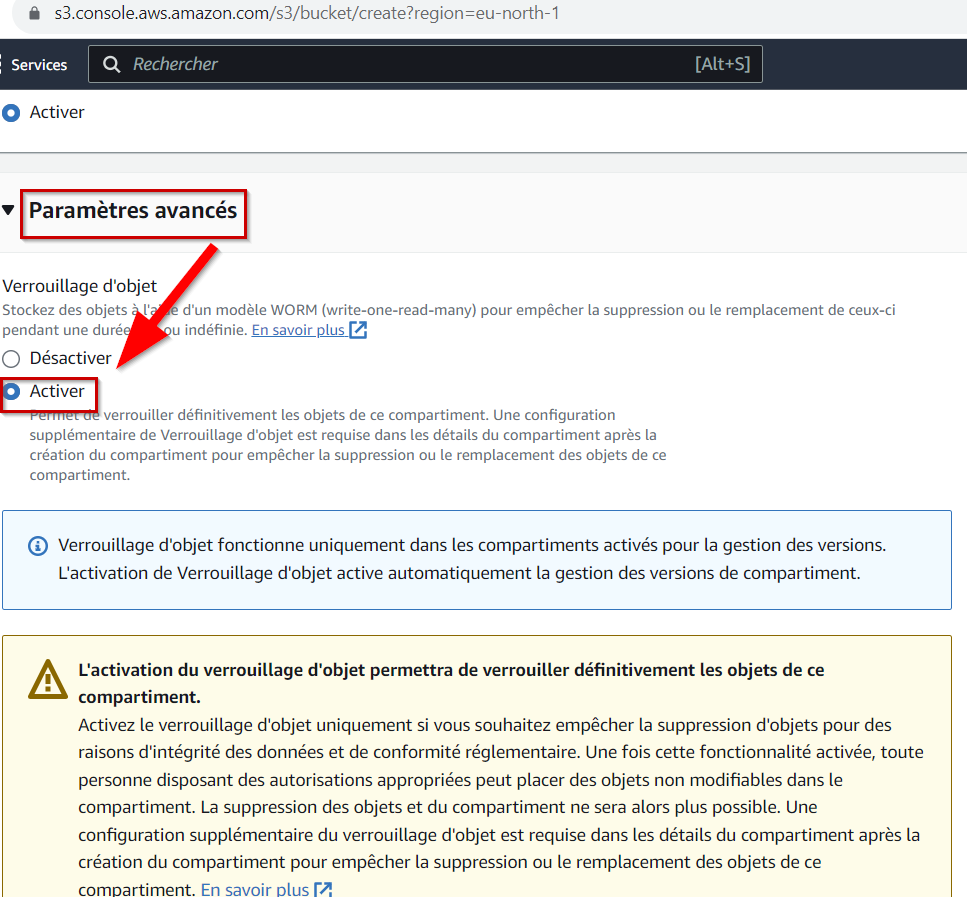

Lorsque vous vous trouvez dans le centre de gestion du bucket S3, cliquez sur Paramètres avancés puis sélectionnez Activer :

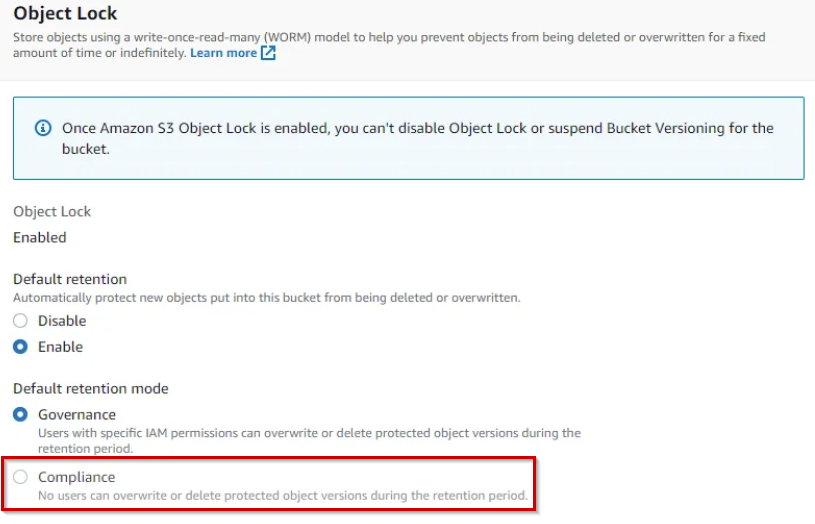

Configurez ensuite le reste de votre bucket. Vous avez alors deux choix pour configurer le verrouillage d'objets :

Mode Governance : Les objets dans le compartiment ne peuvent pas être supprimés sans privilèges élevés et sans l'autorisation AWS s3:BypassGovernanceRetention.

Mode Compliance : Ce mode offre le niveau d'immuabilité le plus élevé disponible. Il est impossible de supprimer des buckets configurés dans ce mode, même avec les privilèges du compte root AWS.

Nous vous recommandons de configurer vos sauvegardes essentielles en utilisant Mode Compliance.

Enfin, choisissez la période de rétention de vos objets en la configurant conformément à votre politique de sauvegarde.

Sources :

https://docs.aws.amazon.com/AmazonS3/latest/userguide/object-lock-overview.html

https://aws.amazon.com/fr/blogs/storage/how-to-manage-retention-periods-in-bulk-using-amazon-s3-batch-operations/

Cas n°2 : Le bucket S3 existe

Vous avez contacté le support AWS et copier les objets de votre bucket existant vers le bucket avec Object Lock activé est trop coûteux.

Nous vous recommandons de configurer vos futures sauvegardes en suivant l'étape 1 de ce guide et d'appliquer les mesures de sécurité suivantes à vos sauvegardes précédentes :

Une fois que vous avez activé la suppression MFA, seul le compte root peut supprimer définitivement des objets S3 ou modifier la configuration de la gestion des versions de votre bucket S3. L'utilisateur root doit être authentifié par un dispositif MFA pour effectuer cette action.

Pour activer la suppression MFA pour votre bucket, suivez ces étapes :

Générez une clé d'accès et une clé secrète pour l'utilisateur root.

Configurez un dispositif MFA pour l'utilisateur root (si vous ne l'avez pas déjà fait).

Configurez l'interface de ligne de commande AWS (AWS CLI) avec les identifiants de l'utilisateur root.

Utilisez l'API PutBucketVersioning pour activer la fonctionnalité de suppression MFA.

aws s3api put-bucket-versioning --bucket mybucketname --versioning-configuration MFADelete=Enabled,Status=Enabled --mfa "arn:aws:iam::(accountnumber):mfa/root-account-mfa-device (pass)"Vérifiez ensuite que la configuration a réussi :

Contrôlez la console Amazon S3 pour vous assurer que la gestion des versions est activée pour le bucket.

Vérifiez que la suppression MFA est activée en utilisant l'API GetBucketVersioning :

aws s3api get-bucket-versioning --bucket mybucketname { "Status": "Enabled", "MFADelete": "Enabled" }

Si le résultat de l'objet JSON MFADelete est Enabled, la configuration a été réalisée avec succès.

Mis à jour

Ce contenu vous a-t-il été utile ?