EDR-installatie: CrowdStrike

Zodra EDR op een werkstation en/of server is ingesteld, begint de monitoring automatisch en ontwikkelt het beschermingsniveau zich geleidelijk. Dit is wat u moet weten.

Fasen van EDR-implementatie

De EDR bouwt zich in drie opeenvolgende fasen op in ongeveer een maand, onder toezicht van onze cybersecurity-engineers.

✅ Er is geen actie van uw kant vereist, tenzij anders verzocht.

🛠️ Fase 1 – Detectie (observatiemodus)

De EDR werkt als een intelligente antivirus, zonder de activiteiten te verstoren.

EDR bewaakt systeemactiviteit (bestanden, processen, verbindingen, enz.), d.w.z. het verzamelt al alle gewenste logs.

Het blokkeert echter alleen kritieke bedreigingen (ransomware, ernstige malware).

🛡️ Fase 2 – Verhoogde preventie

De eerste preventieve maatregelen worden ingevoerd en bepaalde verdachte activiteiten beginnen automatisch te worden geblokkeerd.

Indien nodig worden uitsluitingsregels toegevoegd om compatibiliteit met uw bedrijfssoftware te waarborgen.

De quarantaine-engine wordt geactiveerd, wat conflicten met de bestaande antivirussoftware kan veroorzaken.

💡 Daarom kan CrowdStrike's Falcon Sensor in sommige fleetmanagementtools, zoals Windows Security, mogelijk niet verschijnen voordat deze fase is geactiveerd.

Voor klanten met Windows Defender wordt deze module automatisch uitgeschakeld.

🔒 Fase 3 – Optimale bescherming

EDR blokkeert in realtime alle activiteiten die als kwaadaardig worden beschouwd. Het beveiligingsniveau is nu maximaal, het IT-systeem is proactief beschermd.

💡 De geleidelijke opbouwfasen gelden alleen voor de EDR-module en niet voor de andere modules, die automatisch op maximale detectiecapaciteit staan.

Moet de opbouw versneld (of vertraagd) worden? Neem contact met ons op via [email protected] en we kunnen het tempo aanpassen aan uw wensen.

Bijvoorbeeld: Stoïk kan op uitdrukkelijk verzoek van de klant de quarantaine-engine al in fase 1 activeren.

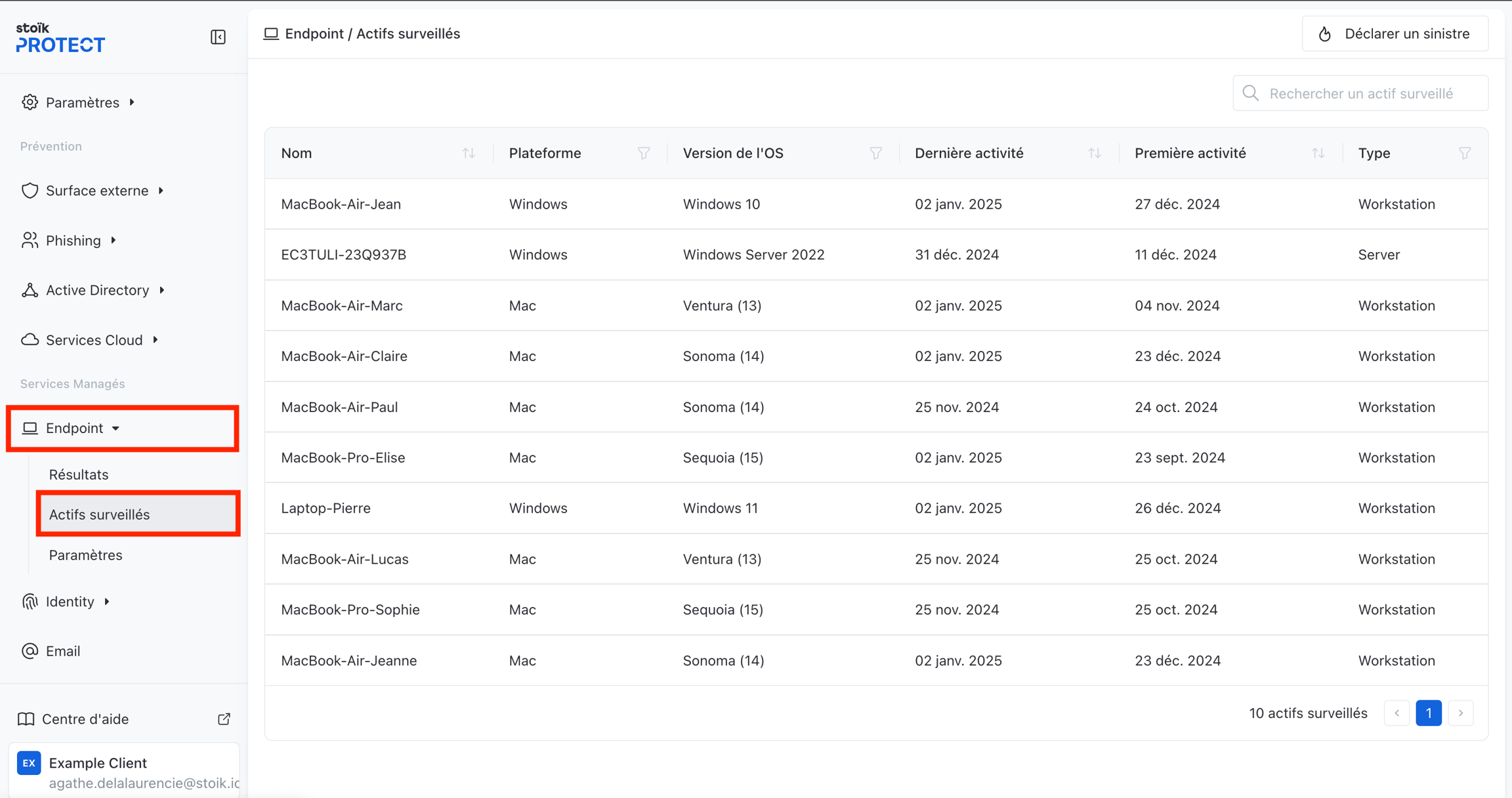

2. Gemonitorde apparaten worden automatisch gerapporteerd in de Stoïk Protect-console

🖥️ Gemiddelde tijd: 5 tot 10 minuten na installatie

Alle beschermde terminals, bekend als gemonitorde apparaten of hosts, verschijnen automatisch in het tabblad "End-Point" > "Monitored Assets" van de Stoïk Protect-console.

💡 Als het werkstation van naam verandert, wordt de naam automatisch bijgewerkt in de lijst van apparaten die aan Stoïk Protect worden gerapporteerd.

❌ Het is daarom niet mogelijk om een werkstation rechtstreeks in de lijst van gemonitorde apparaten te hernoemen.

Laatst bijgewerkt

Was dit nuttig?