Wie behebt man die Exposition des RDP-Dienstes im Internet?

Wie behebt man die Exposition des RDP-Dienstes im Internet?

Wie behebt man die Exposition des RDP-Dienstes im Internet?

Wie behebt man die Exposition des RDP-Dienstes im Internet?

Wie behebt man die Exposition des RDP-Dienstes im Internet?

Wie behebt man die Exposition des RDP-Dienstes im Internet?

Wie behebt man die Exposition des RDP-Dienstes im Internet?

Wie behebt man die Exposition des RDP-Dienstes im Internet?

Wie behebt man die Exposition des RDP-Dienstes im Internet?

Schutz des RDP-Dienstes

Das RDP-Protokoll (Remote Desktop Protocol) ist ein proprietäres Microsoft-Protokoll, das die Fernverbindung zu einem anderen Computer ermöglicht, in der Regel über TCP-Port 3389 für Verwaltungszwecke.

Stellt einen wichtigen Einstiegspunkt für ein Unternehmen dar, wird es sehr oft von Angreifern genutzt, um Zugang zu dessen Informationssystem zu erlangen und laterale Bewegungen durchzuführen.

Es genügt beispielsweise, dass ein exponierter RDP-Dienst

von einer öffentlichen Schwachstelle betroffen ist (wie etwa BlueKeep)

oder dass Anmeldeinformationen nicht ausreichend robust sind

um eine vom Angreifer ausnutzbare Schwachstelle zu schaffen.

Folglich sollte dieser Dienst nur aus dem internen Netzwerk des Informationssystems exponiert werden und niemals vom Internet aus zugänglich sein.

Lösungen

Die meisten beobachteten RDP-Dienste werden aus zwei Gründen genutzt:

Fernverwaltung

Zugriff auf Dokumente

Für die Fernverwaltung können die folgenden Optionen in Betracht gezogen werden (in absteigender Reihenfolge der Präferenz):

Implementierung eines RDP-Gateways, genannt RDG (Remote Desktop Gateway)

Bereitstellung eines VPN (Virtual Private Network)

Härtung des RDP-Dienstes

Wenn der zweite Grund zutrifft, nämlich der Zugriff auf interne Dokumente, sollte die Einführung von Microsoft O365 und dessen SharePoint-Speicher priorisiert werden.

Implementierung eines RDP-Gateways

Beschreibung

Das Remote Desktop Gateway, auch RDG (Remote Desktop Gateway) genannt, soll eine sichere Verbindungsmöglichkeit zu Windows-Servern innerhalb eines internen Netzwerks bieten. Es fungiert als Vermittler zwischen einem Client und einem Server, um die Exposition eines RDP-Dienstes zu schützen: Nur das Gateway ist für Clients exponiert. Es verwendet einen HTTP-SSL/TLS-Tunnel und exponiert daher nur Port 443. Dieses Gateway sollte innerhalb einer bestehenden DMZ platziert werden.

Gateway-Installation:

Um mit der Installation des Gateways zu beginnen, muss eine Verbindung zu dem Windows-Server hergestellt werden, auf dem es bereitgestellt wird. Nach der Verbindung kann die Serververwaltungsanwendung "Server-Manager" geöffnet werden.

Hinzufügen der Gateway-Rolle

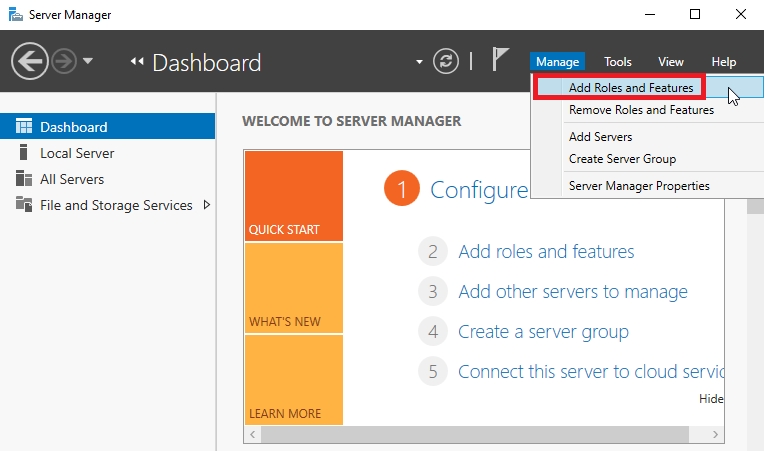

Nach dem Start ist die Funktion "Rollen und Features hinzufügen" über die Registerkarte "Verwalten" der Server-Manager-Anwendung aufzurufen:

Anschließend kann die Installation durch Klicken auf die Schaltfläche "Weiter" fortgesetzt werden:

Der Installationstyp "Rollenbasierte oder featurebasierte Installation" muss ausgewählt werden, bevor mit der Schaltfläche "Weiter" zum nächsten Abschnitt fortgefahren wird:

In diesem Schritt können Sie den Server auswählen, auf dem das Gateway installiert werden soll. Nachdem Sie ihn identifiziert haben, klicken Sie auf die Schaltfläche "Weiter", um fortzufahren:

Auf dieser Registerkarte können Sie die Rollen auswählen, die dem Server hinzugefügt werden sollen. Wählen Sie "Remotedesktopdienste" aus, bevor Sie auf "Weiter" klicken, um fortzufahren:

Bestimmte Features können auf dem Server von dieser Registerkarte aus implementiert werden. Sie können die standardmäßig ausgewählten Features belassen und fortfahren:

Dies ist eine Informationsseite über Remote-Office-Dienste; sie kann übersprungen werden:

Auf dieser Registerkarte muss der Remotedesktop-Gateway-Dienst, nämlich "Remote Desktop Gateway", ausgewählt werden. Dem Benutzer wird folgendes Fenster angezeigt:

Auf dieser Registerkarte muss der Remotedesktop-Gateway-Dienst, nämlich "Remote Desktop Gateway", ausgewählt werden. Dem Benutzer wird folgendes Fenster angezeigt.

Bestimmte Registerkarten, die sich auf zuvor ausgewählte Features beziehen, wurden automatisch hinzugefügt. Klicken Sie auf "Weiter", um auf diese zuzugreifen:

Diese neue Registerkarte enthält Informationen zur Funktion "Netzwerkrichtlinie und Zugriffsdienste". Klicken Sie auf "Weiter", um zum nächsten Abschnitt zu gelangen:

Diese neue Registerkarte enthält Informationen zur Webserver-Funktionalität. Klicken Sie auf "Weiter", um zum nächsten Abschnitt zu gelangen:

Es wird eine Liste aller mit dem Webserver (IIS) verbundenen Dienste angezeigt. Diese Standardkonfiguration ist beizubehalten, bevor Sie fortfahren:

Ein Fenster, das alle Dienste und Tools zusammenfasst, die installiert werden, wird dem Benutzer angezeigt. Klicken Sie zur Bestätigung der Installation auf die Schaltfläche "Installieren" (Sie können den Server durch Aktivieren des Kontrollkästchens "Zielserver bei Bedarf automatisch neu starten" zur automatischen Neustart erlauben):

Die Installation ist abgeschlossen:

Gateway-Konfiguration

Nach Abschluss der Installation müssen Sie das Remote Desktop Gateway konfigurieren, indem Sie dessen Verwaltungstool aus der Server-Manager-Anwendung über die Registerkarte "Tools" starten, wie in der folgenden Abbildung gezeigt:

Nach dem Start des Tools wird dem Benutzer das unten stehende Fenster angezeigt, nachdem der Servername in der linken Oberfläche ausgewählt wurde. Das neu installierte Remote Desktop Gateway muss konfiguriert werden. Dafür können Sie damit beginnen, ein Zertifikat zu importieren, indem Sie die Funktion "Zertifikatseigenschaften anzeigen oder ändern" anklicken:

Auf dem Gateway ist kein Zertifikat installiert. Es gibt zwei Optionen:

Ein selbstsigniertes Zertifikat erstellen

Oder ein dem Server entsprechendes Zertifikat importieren, das von einer anerkannten Zertifizierungsstelle ausgestellt wurde.

Die beste Wahl ist die zweite Option. Um dies zu tun,

Wählen Sie die Option "Ein Zertifikat in den RD Gateway-Zertifikaten (Lokaler Computer)/Persönlich importieren",

und importieren Sie es dann über die Schaltfläche "Zertifikat durchsuchen und importieren":

Wenn ein selbstsigniertes Zertifikat erstellt und verwendet werden soll, wählen Sie einfach die Option "Ein selbstsigniertes Zertifikat erstellen" und klicken Sie auf die Schaltfläche "Zertifikat erstellen und importieren". Es erscheint folgendes Fenster:

Der vollständige Name des Servers muss im ersten Feld "Zertifikatname" eingetragen werden. Dieses Zertifikat muss anschließend vom Server abgerufen und in alle zukünftigen Rechner importiert werden, die dieses Gateway verwenden.

Sobald dieser Schritt abgeschlossen ist, erscheint das unten stehende Fenster erneut. Die Informationen des importierten Zertifikats werden aktualisiert und geben an, dass der Import erfolgreich war.

Klicken Sie auf "OK", um die Gateway-Konfiguration abzuschließen:

Zugriffsregeln müssen hinzugefügt werden, damit dieses Gateway korrekt verwendet werden kann. Klicken Sie dazu im linken Bereich der RD Gateway Manager-Anwendung auf das Server-Dropdown-Menü, dann auf Richtlinien und schließlich auf Neue Autorisierungsrichtlinien erstellen, wie in der Abbildung unten gezeigt:

Dem Benutzer wird das folgende Fenster angezeigt. Es müssen zwei Zugriffsregeln erstellt werden:

Eine Zugriffsregel für das Gateway (RD CAP genannt) und

Eine Zugriffsregel für interne Ressourcen vom Gateway aus (RD RAP genannt).

Wählen Sie dazu "Eine RDP CAP und eine RD RAP erstellen (empfohlen)" und klicken Sie dann auf "Weiter":

Es ist erforderlich, einen geeigneten Namen für die CAP-Regel zu wählen, bevor Sie mit der Schaltfläche "Weiter" fortfahren:

Es ist erforderlich, einen geeigneten Namen für die CAP-Regel zu wählen, bevor Sie mit der Schaltfläche "Weiter" fortfahren:

In diesem Schritt können Sie die Weiterleitungsoptionen der CAP-Regel definieren. Abhängig von bestimmten betrieblichen Anforderungen (und aus Benutzerfreundlichkeitsgründen) können einige Weiterleitungen wichtig und notwendig sein, wie z. B. Kopieren und Einfügen ("Zwischenablage"):

Wenn bestimmte Weiterleitungen nicht erforderlich sind, wird empfohlen, die Option "Geräteumleitung für die folgenden Clientgerätetypen deaktivieren" auszuwählen und diese dann zu markieren, um die Gateway-Konfiguration zu stärken.

Wenn alle Weiterleitungen erforderlich sind, wählen Sie die Option "Geräteumleitung für alle Clientgeräte aktivieren" und klicken Sie dann auf "Weiter".

In diesem Fenster werden die Konfigurationen zur Trennung und zum Ablauf von Benutzersitzungen festgelegt. Es wird empfohlen, diese Optionen zu aktivieren, um die Gateway-Konfiguration zu stärken, bevor Sie mit der Schaltfläche "Weiter" fortfahren:

Eine Zusammenfassung der CAP-Regelkonfiguration wird angezeigt. Nun müssen Sie die RAP-Regel konfigurieren, indem Sie auf die Schaltfläche "Weiter" klicken:

Eine Zusammenfassung der CAP-Regelkonfiguration wird angezeigt. Nun müssen Sie die RAP-Regel konfigurieren, indem Sie auf die Schaltfläche "Weiter" klicken.

Ebenso wie bei der CAP-Regel sollten nur die Gruppe(n) ausgewählt werden, die legitime Benutzer enthalten, die berechtigt sind, das Gateway zum Zugriff auf interne Ressourcen zu verwenden, im Feld "Mitgliedschaft in Benutzergruppen (erforderlich)" über die Schaltfläche "Gruppe hinzufügen...".

Idealerweise sollte für diesen Zugriff innerhalb von Active Directory eine spezifische Benutzergruppe erstellt werden, um ihre Legitimität sicherzustellen.

Sie können dann fortfahren, indem Sie auf die Schaltfläche "Weiter" klicken:

In diesem Fenster werden alle internen Ressourcen angegeben, die vom Gateway aus erreichbar sein sollen.

Es wird empfohlen, eine Domänengruppe zu erstellen, die alle legitimen Server enthält, die von diesem Gateway aus erreichbar sein dürfen, und diese mit der Option "Auswählen und Active Directory-Domänendienste-Netzwerkressourcengruppe" anzugeben.

Die verwendeten Zugriffsports müssen angegeben werden, entweder der Standardport 3389 für den RDP-Dienst oder ein anderer Port bzw. andere Ports, falls erforderlich:

Wie bei der CAP-Regel erscheint eine Zusammenfassung der RAP-Regelkonfiguration. Bestätigen Sie diese durch Klicken auf die Schaltfläche "Weiter":

Ein Fenster erscheint, das die CAP- und RAP-Regeln bestätigt:

Starten des Gateway-Dienstes

Schließlich kann der Gateway-Dienst gestartet werden. Sie können dessen Status prüfen und ihn aktivieren, falls er noch nicht ausgeführt wird, wie in der folgenden Abbildung gezeigt.

Unter der Registerkarte Remotedesktopdienste in der Server-Manager-Anwendung, der Registerkarte "Server" und dem Abschnitt "Dienste" ist der Gateway-Dienst unter dem Namen "Remote Desktop Gateway" zu finden.

Er kann bei Bedarf gestartet werden, indem Sie mit der rechten Maustaste auf diesen Dienst klicken und dann auf "Dienste starten":

Flussfilterung

Wenn interne Server nur vom Gateway aus zugänglich sein dürfen, muss deren interne Firewall konfiguriert werden.

Rufen Sie dazu einfach die Windows-Firewall-Konfiguration auf und listen Sie die eingehenden Verbindungen ("Eingehende Regeln"), wie in der folgenden Abbildung gezeigt.

Dazu gehört die Regel mit dem Namen "Remote Desktop - User Mode (TCP-In)", die dem eingehenden RDP-Verkehr des Windows-Systems entspricht. Sie können deren Eigenschaften durch Rechtsklick und Auswahl von "Eigenschaften" analysieren:

Wechseln Sie dann zur Registerkarte "Bereich", um die Filterung des eingehenden RDP-Verkehrs zu konfigurieren:

Im Abschnitt "Remote-IP-Adresse" müssen Sie alle IP-Adressen angeben, von denen eingehender RDP-Verkehr erlaubt ist:

Wenn der gesamte dieser Verkehr über das Gateway geleitet werden muss, ist die IP-Adresse des Gateways anzugeben.

Wenn das Gateway auf dem Server installiert ist, zu dem eine RDP-Verbindung hergestellt wird, muss die IP-Adresse "127.0.0.1" angegeben werden.

Starten einer RDP-Verbindung

Die RDP-Verbindung von einer legitimen Maschine und einem legitimen Benutzer zu einem internen Server über das Gateway muss konfiguriert werden.

Nach dem Start der Anwendung "Remotedesktopverbindung" müssen Sie das Gateway auf der Registerkarte "Erweitert" unter "Einstellungen" konfigurieren, wie in der folgenden Abbildung gezeigt:

Es erscheint folgendes Fenster:

Wählen Sie die Option "Diese RD-Gateway-Servereinstellungen verwenden"

Geben Sie den vollständigen Namen des zuvor konfigurierten RDP-Gateways ein

Aktivieren Sie das Kontrollkästchen "Meine RD-Gateway-Anmeldedaten für den Remotecomputer verwenden"

Bestätigen Sie die Konfiguration durch Klicken auf "OK

Anschließend kehren Sie einfach zur allgemeinen Registerkarte der Anwendung zurück, geben den Namen oder die IP-Adresse des internen Servers ein, mit dem der Client eine Verbindung herstellen möchte, sowie dessen Benutzernamen, bevor Sie auf die Schaltfläche "Verbinden" klicken, wie in der folgenden Abbildung gezeigt:

Dem Benutzer wird ein Fenster angezeigt, in dem er den Namen oder die IP-Adresse des RDP-Gateways überprüfen und das Passwort für das zuvor eingegebene Benutzerkonto eingeben kann:

Anschließend wird entweder die Verbindung erfolgreich hergestellt oder das Gateway-Zertifikat wird von der Clientmaschine nicht erkannt (in der Regel der Fall bei einem selbstsignierten Zertifikat oder einem von einer internen Zertifizierungsstelle signierten Zertifikat), und diese Meldung wird zurückgegeben:

Härtung des RDP-Protokolls

Falls es notwendig ist, das RDP-Protokoll im Internet zu exponieren, finden Sie hier mehrere Härtungsmaßnahmen zur Absicherung des Protokolls.

Es ist zu beachten, dass diese Methoden nicht ausreichen, um die Sicherheit der Dienste zu gewährleisten, und nur vorübergehend verwendet werden sollten.

Zugriff von Benutzern einschränken

Der erste Schritt zur Härtung besteht darin, eine Active Directory-Benutzergruppe zu erstellen, die zum Fernzugriff berechtigt ist. Dies kann über die Gruppenverwaltungskonsole erfolgen (Group Policy Management Console).

Wählen Sie in der Konsole Konfiguration > Windows-Einstellungen, Sicherheits- Einstellungen > Gruppenbeschränkungen.

Rechtsklicken Sie auf Gruppenbeschränkung und klicken Sie dann auf Gruppe hinzufügen;

Klicken Sie auf Suchen > Remotezugriff > Namen und wählen Sie dann "Remotedesktop-Benutzer".

Wählen Sie die Benutzer aus, die diesen RDP-Zugang benötigen, und klicken Sie dann auf OK:

Gastkonto deaktivieren

Das Betriebssystem Windows Server 2012 R2 verfügt standardmäßig über ein Gastkonto. Es ist notwendig, dieses zu deaktivieren, um zu verhindern, dass ein Angreifer versucht, Privilegien auf dem Server zu eskalieren.

Geben Sie dazu den Befehl ein compmgmt.msc in einer Eingabeaufforderung ein, um die Computerverwaltung zu öffnen.

Konto bei Brute-Force-Angriff vorübergehend sperren

Anmeldeversuche für ein Benutzerkonto sollten vom System registriert werden, um zu verhindern, dass ein Angreifer Brute-Force-Angriffe durchführt, bis er ein gültiges Passwort identifiziert.

Dazu

Geben Sie den Befehl ein

gpedit.mscum den lokalen Gruppenrichtlinien-Editor zu öffnenKlicken Sie auf Computerkonfiguration > Administrative Vorlagen > Windows-Komponenten > Remotedesktopdienste > Remotedesktopsitzungshost > Verbindungen > Anzahl der Verbindungen begrenzen

Wir empfehlen, das Konto nach 5 fehlgeschlagenen Anmeldeversuchen zu sperren.

Verwenden Sie eine starke Kennwortrichtlinie

Um das Risiko eines erfolgreichen Brute-Force- oder Wörterbuchangriffs zu verringern, ist das Erste, starke Kennwörter mit allen Zeichentypen zu verwenden: Großbuchstaben, Kleinbuchstaben, Zahlen und Sonderzeichen.

Um dies zu konfigurieren,

Geben Sie den Befehl ein

gpedit.mscin einer Eingabeaufforderung, um den lokalen Gruppenrichtlinien-Editor zu öffnenKlicken Sie auf Computerkonfiguration > Windows-Einstellungen > Sicherheitseinstellungen > Kontorichtlinien > Kennwortrichtlinie.

Zuletzt aktualisiert

War das hilfreich?