Zertifikatbasierte Multi-Faktor-Authentifizierung auf FortiGate implementieren

Voraussetzungen:

Haben bereits Zertifikate über ADCS an Ihre Benutzer verteilt. Wenn nicht, folgen Sie bitte den Anweisungen in dem folgenden Artikel.

Haben die LDAP-Authentifizierung basierend auf Ihrem Active Directory konfiguriert.

Bitte beachten Sie, dass die Schritte leicht variieren können, wenn Sie einen FortiManager verwenden. In diesem Fall empfehlen wir, unsere Experten zu kontaktieren.

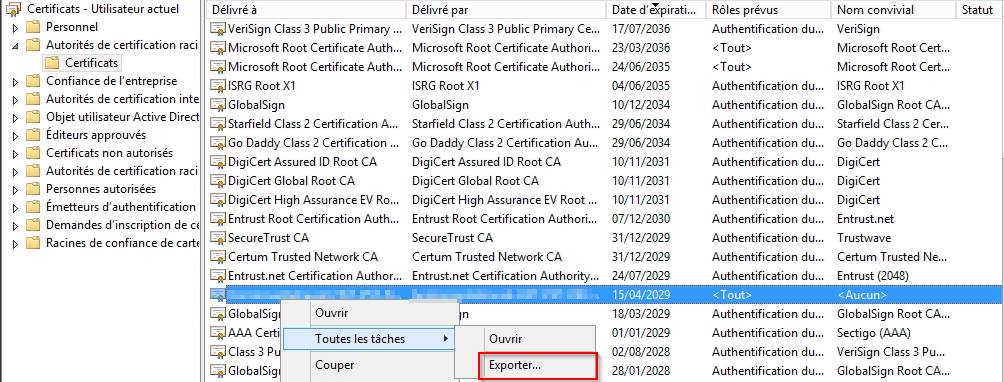

Exportieren Sie den öffentlichen Schlüssel Ihres ADCS-Stammzertifikats von einer beliebigen Domänenarbeitsstation. Das Zertifikat muss sich befinden in "Zertifikate - Aktueller Benutzer" → "Vertrauenswürdige Stammzertifizierungsstellen". Lesen Sie die Anweisungen im zu Beginn der Seite genannten Artikel, um den Zertifikatnamen zu finden.

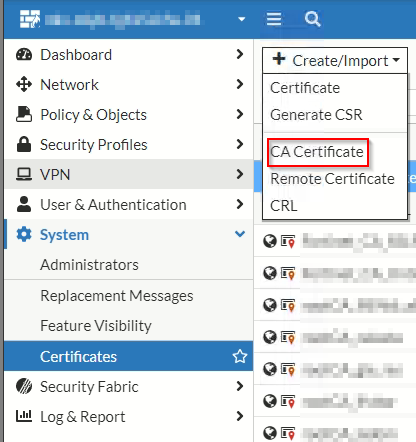

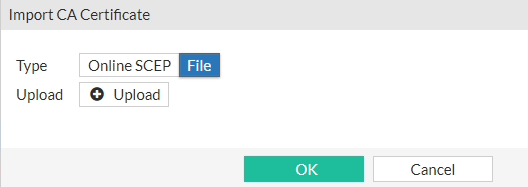

Importieren Sie Ihr CA-Stammzertifikat in Ihre FortiGate über "System" → "Zertifikate" → "Erstellen/Importieren" → "CA-Zertifikat":

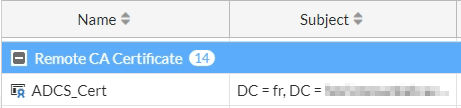

Zur Übersicht empfehlen wir, das importierte Zertifikat umzubenennen (standardmäßig Ca_Cert_X, wobei X eine Zahl ist) in einen aussagekräftigeren Namen. Öffnen Sie dazu die FortiGate-Kommandozeilenschnittstelle und geben Sie die folgenden Befehle ein:

Das Zertifikat sollte dann unter seinem neuen Namen erscheinen.

Sie müssen nun einen User Peer mit den folgenden Befehlen konfigurieren.

Für FortiGate-Versionen älter als 7.X.X:

Denken Sie daran, XXXXX durch den Namen der LDAP-Konfiguration in Ihrer FortiGate zu ersetzen. Dieser ist zu finden unter "Benutzer & Authentifizierung" → "LDAP-Server":

Für FortiGate-Versionen 7.X.X und neuer:

Denken Sie daran, XXXXX durch den Namen der LDAP-Konfiguration in Ihrer FortiGate zu ersetzen. Dieser ist zu finden unter "Benutzer & Authentifizierung" → "LDAP-Server":

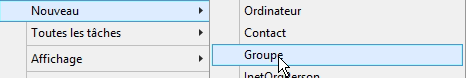

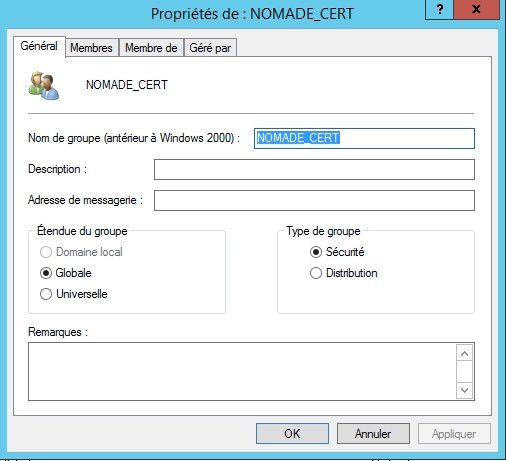

Um die MFA-Einführung bei Ihren Mitarbeitenden zu erleichtern, empfehlen wir die Erstellung einer neuen Active Directory-Gruppe. So können Sie Benutzer schrittweise von der Gruppe „VPN ohne Zertifikat“ zur Gruppe „VPN mit Zertifikat“ migrieren. Erstellen Sie diese neue Gruppe in Ihrer Active Directory-Domäne mit dem "Active Directory-Benutzer und -Computer" Tool. Im folgenden Beispiel haben wir es "NOMADE_CERT":

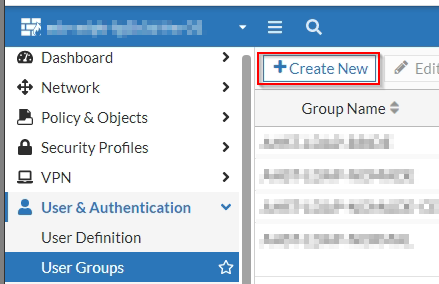

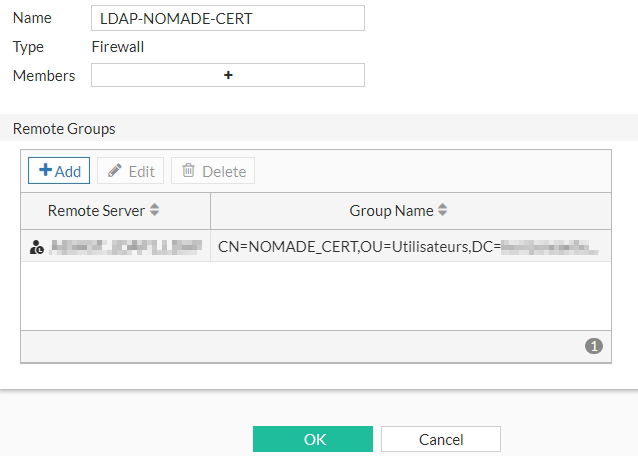

Gehen Sie zurück zur VPN-Verwaltungsoberfläche und fügen Sie eine neue "Benutzergruppe" unter "Benutzer & Authentifizierung" → "Benutzergruppen". Konfigurieren Sie diese Benutzergruppe mit Ihrer LDAP-Verbindung (Remote-Server) und der soeben erstellten AD-Gruppe (Gruppenname):

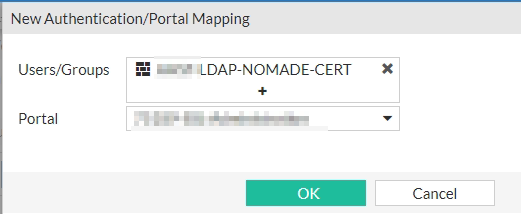

Gehen Sie dann zur "SSL-VPN-Einstellungen" Seite und ordnen Sie diese neue Benutzergruppe Ihrem VPN-Portal zu:

Öffnen Sie erneut die FortiGate-CLI und geben Sie den folgenden Befehl ein:

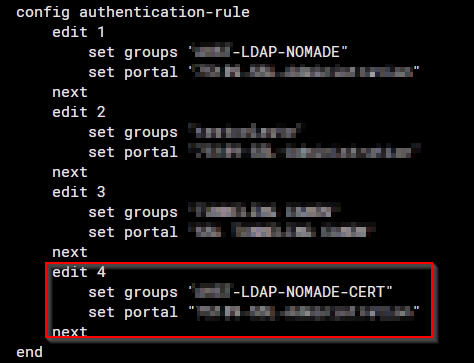

Die Liste der vorhandenen Zuordnungen sollte dann angezeigt werden, wie im folgenden Beispiel:

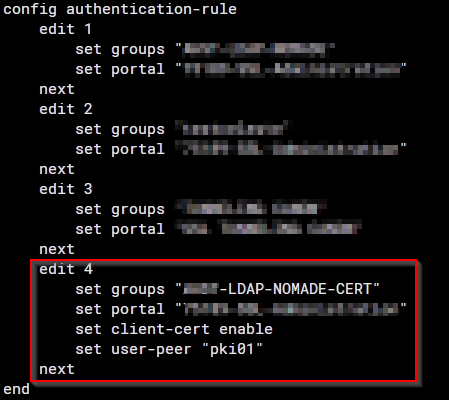

Sie müssen nun die neu erstellte Zuordnung identifizieren. In diesem Beispiel ist es die Nummer 4, die mit der Gruppe "NOMADE-CERT" verknüpft ist. Geben Sie die folgenden Befehle ein (ersetzen Sie die Nummer 4 durch diejenige, die Ihrer neuen Zuordnung entspricht):

Sie sollten dann die aktualisierte Liste der Zuordnungen sehen:

Benutzer in der AD-Domäne, die zur Gruppe "NOMADE-CERT" gehören, müssen jetzt ein gültiges Benutzerzertifikat besitzen, um sich mit dem VPN zu verbinden.

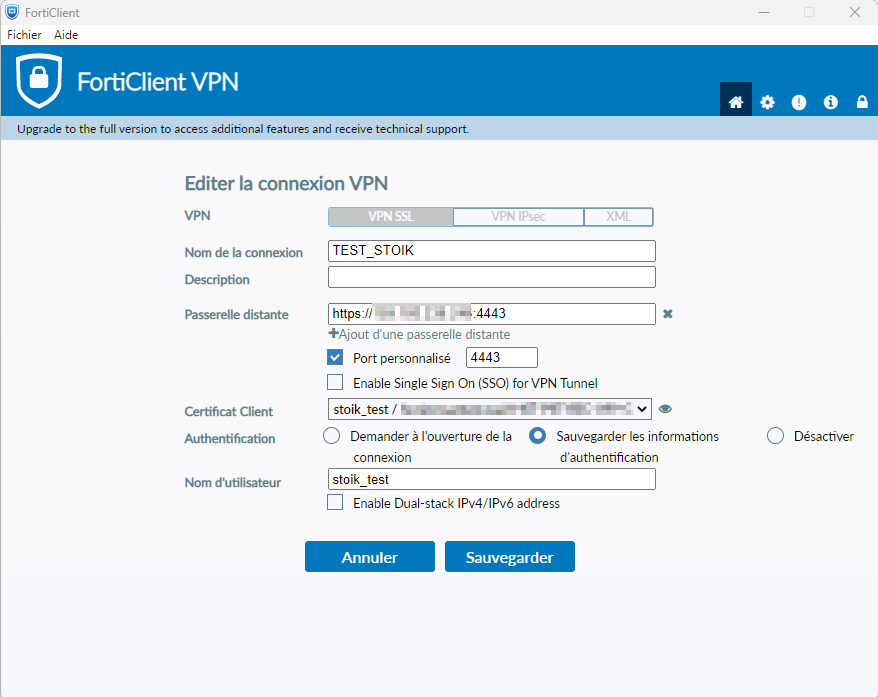

Sie können Ihre neue zertifikatsbasierte Verbindung dann testen, indem Sie die Konfiguration eines auf einer Domänenarbeitsstation installierten FortiClient ändern:

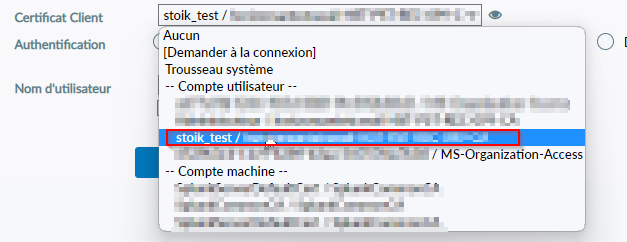

Wählen Sie das mit Ihrem Benutzer verknüpfte Zertifikat (hier „stoik_test“) im "Client-Zertifikat" Feld:

Fehlerbehebung bei Authentifizierungsproblemen:

Die folgenden Befehle ermöglichen es Ihnen, Debug-Logs für LDAP- und Authentifizierungsprozesse im Allgemeinen anzuzeigen (die Befehle müssen in der FortiGate-CLI eingegeben werden, und die Sitzung muss offen bleiben):

Wenn die obigen Befehle nicht helfen, das Problem zu identifizieren (falsche Informationen im Zertifikat, LDAP-Server nicht erreichbar usw.), kann es hilfreich sein, das SSL-VPN-Debug-Logging zu aktivieren:

Um die Menge der angezeigten Logs zu begrenzen, ersetzen Sie oben XXX.XXX.XXX.XXX durch die Quell-IP-Adresse, die die VPN-Verbindung initiiert.

Sobald das Debugging abgeschlossen ist, müssen Sie den Debug-Modus deaktivieren:

Bitte beachten Sie, dass dieses Verfahren etwas komplex sein kann, da es erfordert, gleichzeitig mit der FortiGate verbunden zu sein und FortiClient starten zu können. Zögern Sie nicht, unsere Experten bei Bedarf zu kontaktieren.

Zuletzt aktualisiert

War das hilfreich?