Configuration EDR : CrowdStrike

Une fois l'EDR installé sur un poste de travail et/ou un serveur, la surveillance démarre automatiquement et le niveau de protection évolue progressivement. Voici ce que vous devez savoir.

Phases de déploiement de l'EDR

L'EDR monte en puissance en trois phases successives sur environ un mois, sous la supervision de nos ingénieurs en cybersécurité.

✅ Aucune action n'est requise de votre part, sauf demande contraire.

🛠️ Phase 1 – Détection (mode observation)

L'EDR fonctionne comme un antivirus intelligent, sans perturber l'activité.

L'EDR surveille l'activité du système (fichiers, processus, connexions, etc.), c'est-à-dire qu'il collecte déjà tous les journaux souhaités.

Cependant, il ne bloque que les menaces critiques (rançongiciels, malwares majeurs).

🛡️ Phase 2 – Prévention renforcée

Les premières actions préventives sont mises en place et certaines activités suspectes commencent à être bloquées automatiquement.

Si nécessaire, des règles d'exclusion sont ajoutées pour garantir la compatibilité avec vos logiciels métier.

Le moteur de quarantaine est activé, ce qui peut provoquer des conflits avec l'antivirus existant.

💡 C'est pourquoi le Falcon Sensor de CrowdStrike peut ne pas apparaître dans certains outils de gestion de parc, comme Windows Security, avant l'activation de cette phase.

Pour les clients utilisant Windows Defender, ce module est désactivé automatiquement.

🔒 Phase 3 – Protection optimale

L'EDR bloque en temps réel toutes les activités jugées malveillantes. Le niveau de sécurité est désormais maximal, le système informatique est protégé de manière proactive.

💡 Les phases de montée en puissance s'appliquent uniquement au module EDR et non aux autres modules, qui sont automatiquement à capacité maximale de détection.

Besoin d'accélérer (ou de ralentir) la montée en puissance ? Contactez-nous à [email protected] et nous pouvons adapter le rythme à vos besoins.

Par exemple : Stoïk peut activer le moteur de quarantaine dès la phase 1, à la demande expresse du client.

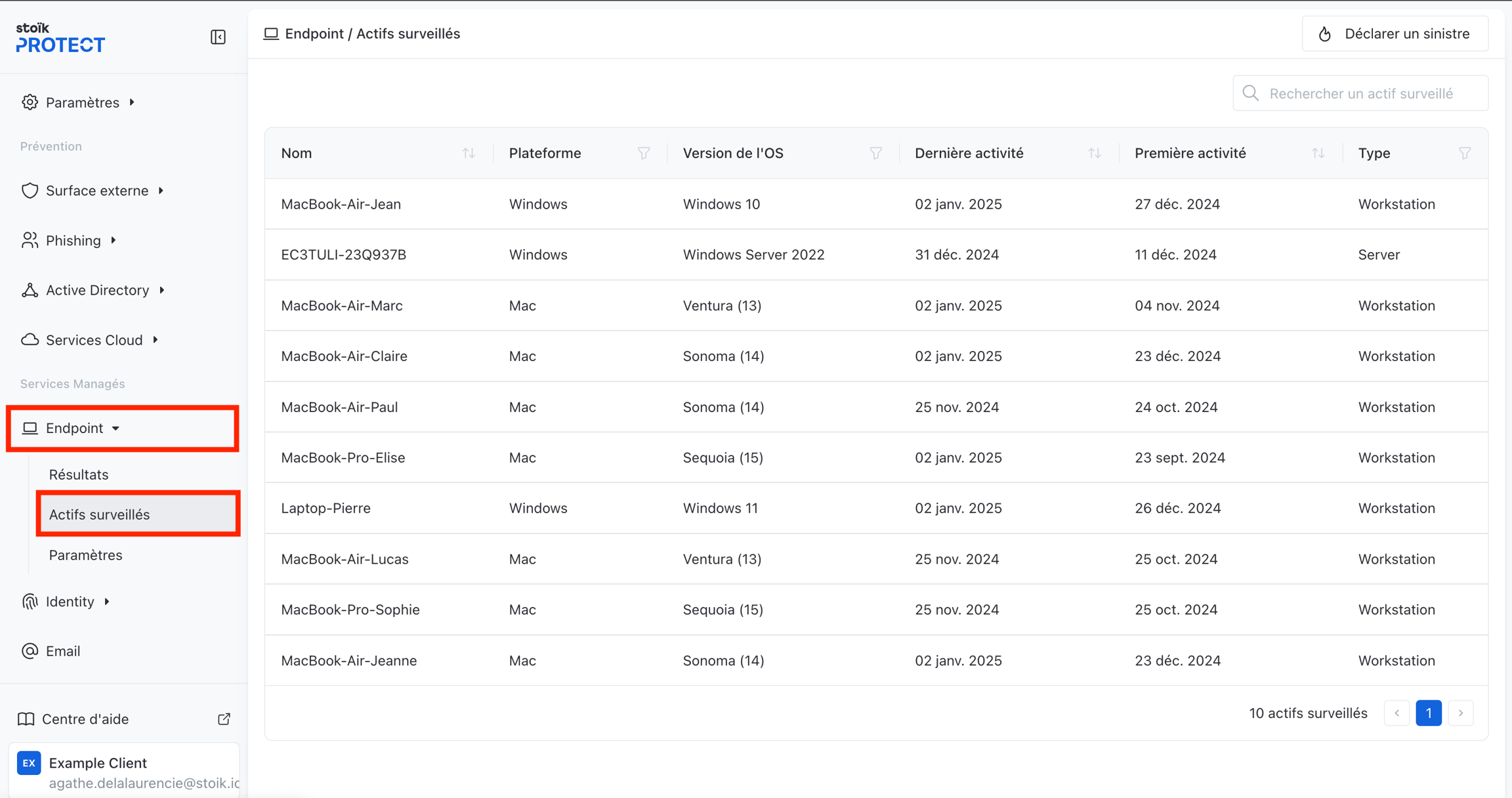

2. Les actifs surveillés sont automatiquement signalés dans la console Stoïk Protect

🖥️ Temps moyen : 5 à 10 minutes après l'installation

Tous les terminaux protégés, appelés actifs surveillés ou hôtes, apparaissent automatiquement dans l'onglet "End-Point" > "Monitored Assets" de la console Stoïk Protect.

💡 Si le poste de travail est renommé, son nom sera automatiquement mis à jour dans la liste des actifs signalés à Stoïk Protect.

❌ Il n'est donc pas possible de renommer un poste de travail directement dans la liste des actifs surveillés.

Mis à jour

Ce contenu vous a-t-il été utile ?