Configurer le contrôle des appareils de CrowdStrike

Le Contrôle des périphériques module vous permet de contrôler l'utilisation des périphériques USB (clés USB, disques durs, etc.). Concrètement, le Contrôle des périphériques vous permet de créer un Règle : vous définissez des règles générales qui autorisent ou bloquent les périphériques USB en fonction de leur classe.

Ce qui est possible :

Configuration par type de périphérique

Implémenté à l'aide de Politiques CrowdStrike, soit par vous, soit par le SOC Stoïk

Configuration des exclusions (poste de travail, périphérique)

Peut être géré avec le droit utilisateur “Gestionnaire de périphériques” droit utilisateur

Ce qui n'est pas possible :

Configuration par point de terminaison

Cela nécessiterait d'affecter chaque point de terminaison à des groupes

Par exemple, vous pouvez créer une règle pour bloquer les périphériques de stockage USB tout en autorisant l'accès à d'autres classes de périphériques USB.

Déploiement par l'équipe Stoïk

Déploiement en libre-service

Déploiement de la règle

1. Déploiement par l'équipe Stoïk

1.a. Définir vos objectifs de contrôle

Déterminez ce que vous souhaitez appliquer :

❌ Bloquer tous les périphériques USB

👁️ Régler les périphériques en lecture seule

✅ Autoriser uniquement des modèles spécifiques

📊 Surveiller / auditer l'utilisation sans bloquer (mode observation)

1.b. Inventaire des périphériques autorisés ou bloqués

Pour chaque clé USB ou périphérique que vous souhaitez autoriser ou bloquer :

Branchez-le sur un poste de travail

Récupérez ses identifiants matériels (procédure Windows ci-dessous)

Manuellement, via l'interface graphique :

Gestionnaire de périphériques > Périphérique USB

Clic droit > Propriétés > Détails > ID matériel

Automatiquement, via la console PowerShell :

Envoyez les informations à l'équipe Stoïk à [email protected]:

ID fournisseur (VID)

ID produit (PID)

Numéro de série (si applicable)

1.c. Déploiement par l'équipe Stoïk

Un ingénieur cybersécurité de Stoïk configure les règles et vous informe une fois l'installation terminée.

2. Déploiement en libre-service

Pour un déploiement en libre-service, demandez l'accès “Gestionnaire du Contrôle des Périphériques” à votre console CrowdStrike en envoyant un e-mail à [email protected].

Cliquez sur Créer une règle

Saisissez un nom et une description (optionnelle) pour votre règle

Cliquez sur Créer une règle pour valider

Dans l'onglet Paramètres :

Sélectionnez le mode à utiliser : Surveiller, Surveiller et appliquer, Désactivé (macOS uniquement)

Activez les paramètres USB souhaités pour inclure des périphériques USB dans la règle

Sélectionnez la notification pour informer les utilisateurs finaux lorsqu'un périphérique USB est complètement bloqué

Sélectionnez la notification pour informer les utilisateurs finaux lorsqu'un périphérique USB est restreint

Les modes mentionnés ci‑dessus correspondent à différentes configurations de l'option Contrôle des périphériques. Il existe trois modes distincts

Surveiller et appliquer : Applique activement les règles définies — bloque ou autorise les connexions USB et enregistre l'activité. Vous permet de suivre les tentatives de connexion et de bloquer celles non autorisées.

Surveillance uniquement : Enregistre les connexions et les actions sans appliquer de restrictions. Idéal pour tester initialement les règles sans perturber les utilisateurs.

Désactivé (macOS uniquement) : Désactive complètement la protection du Contrôle des périphériques ; aucune activité n'est enregistrée ni bloquée.

⇒ L'utilisation d'une règle en Surveillance uniquement mode est un moyen efficace d'établir avec précision une liste des périphériques USB généralement utilisés par vos employés. Cette liste peut ensuite servir de base pour une future liste blanche de périphériques autorisés.

Allez dans l'onglet Périphérique USB onglet

Pour sélectionner les classes de périphériques USB à inclure dans la règle, ouvrez le Périphérique USB onglet

Cliquez pour développer chaque classe de périphériques à inclure

Choisissez le niveau d'autorisation pour chaque classe de périphériques

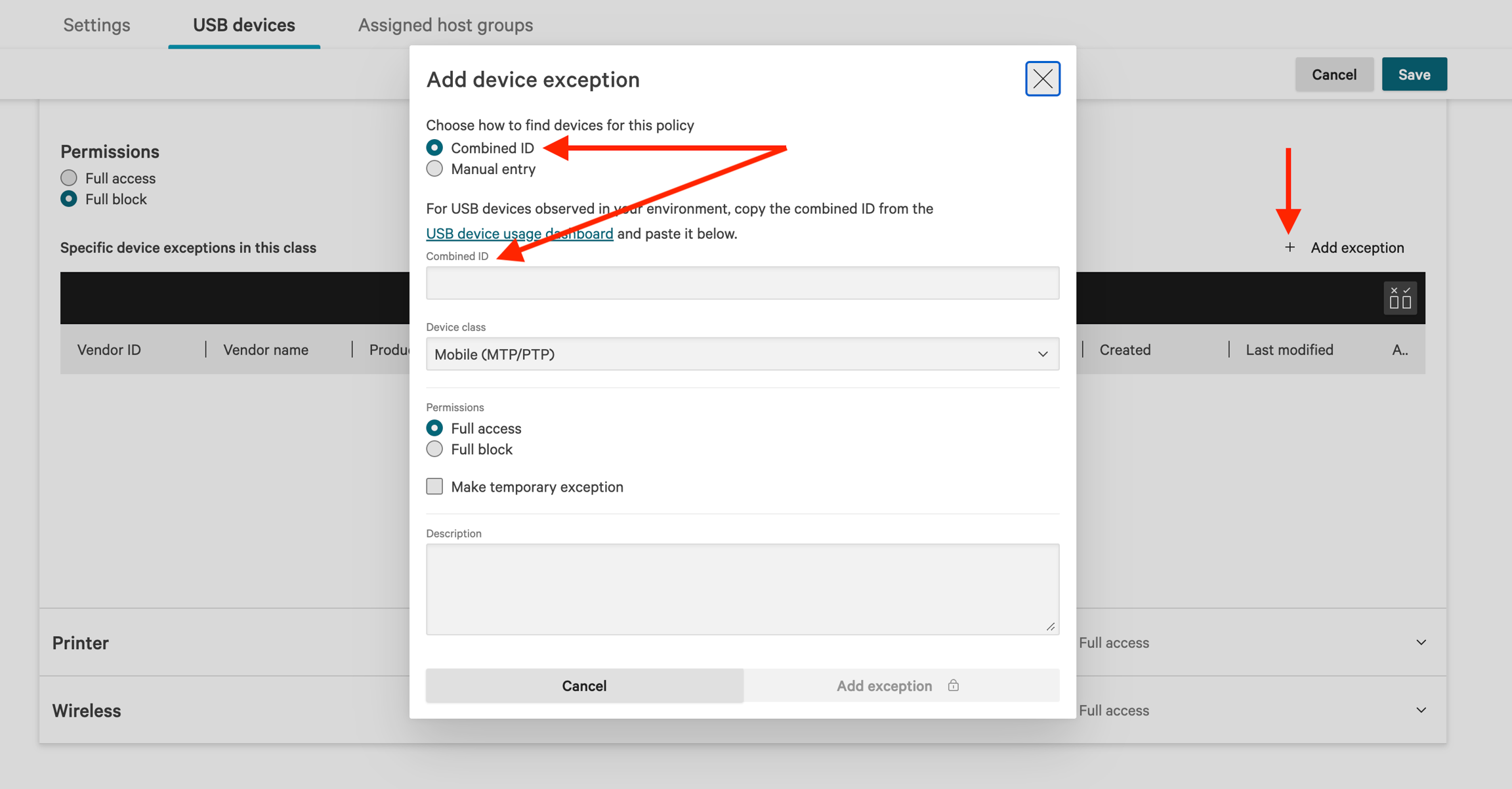

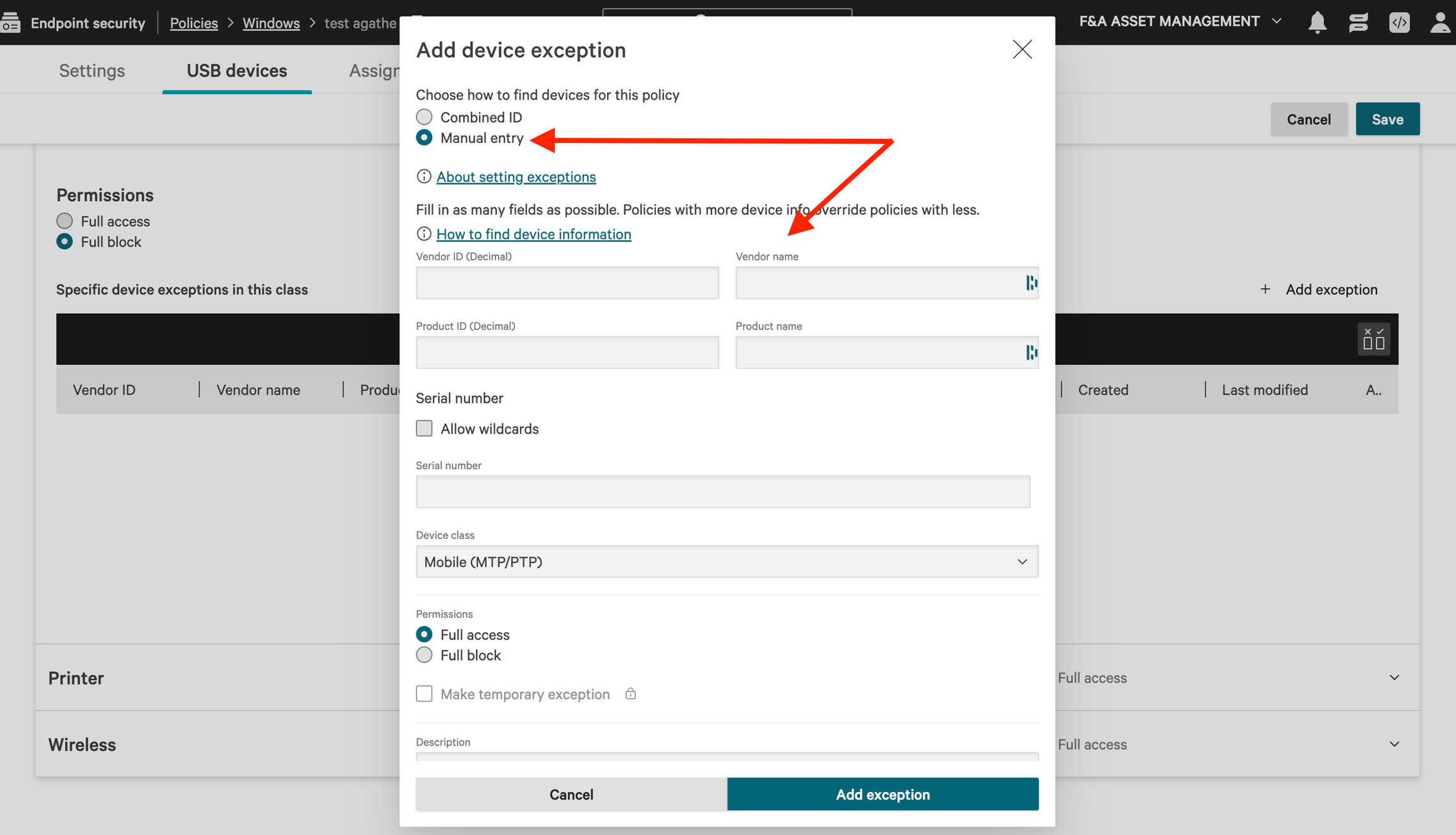

Ajoutez des exceptions par classe si nécessaire en cliquant sur Ajouter une exception. Saisissez le port USB soit en utilisant son ID combiné ou via saisie manuelle

b. Cliquez Enregistrer dans le coin supérieur droit, puis cliquez Enregistrer à nouveau pour confirmer.

Allez dans l'onglet Groupes d'hôtes affectés onglet

Cliquez sur Affecter des groupes d'hôtes à la règle

Une fois la configuration terminée, cliquez Activer la règle

💡 Pour accélérer la configuration de règles similaires, cliquez sur Dupliquer la règle pour créer une copie exacte. Ouvrez ensuite la copie et ajustez le nom, les paramètres, les niveaux d'autorisation et les exceptions selon les besoins.

3. Déploiement de la règle

Windows : Les règles de périphériques sont appliquées dès qu'un périphérique USB est connecté à un hôte. Si des périphériques USB sont déjà connectés à un hôte au moment de l'affectation de la règle, ils ne seront affectés qu'au prochain rebranchement ou au prochain redémarrage de l'hôte.

macOS : Les règles de périphériques sont appliquées dès qu'un périphérique USB ou Bluetooth est connecté à un hôte. Si des périphériques USB ou Bluetooth sont déjà connectés au moment de l'affectation de la règle, la règle prend effet immédiatement. En d'autres termes, si la règle bloque le périphérique, il sera déconnecté.

Mis à jour

Ce contenu vous a-t-il été utile ?