Configurer l'ITP de CrowdStrike avec Entra ID

Avant de commencer l’intégration, assurez-vous que :

Vous disposez d’une licence Entra ID payante. Notez que Microsoft Entra ID Free n’est pas pris en charge.

Le compte utilisé dispose des droits d’administrateur global sur votre compte Entra ID.

1. Objet de l’ITP (Identity Threat Protection)

L’option ITP surveille en continu les activités liées aux comptes et l’Active Directory afin de détecter les comportements anormaux :

Analyse comportementale centrée sur l’identité

Authentifications suspectes

Schémas d’accès inhabituels

Tentatives de connexion non autorisées

Anomalies des comptes utilisateur

Exemples d’événements détectés : connexions suspectes poste de travail → serveur, scans réseau, tentatives par force brute ou extraction d’identifiants. Lorsqu’un événement critique est identifié, le module peut le bloquer automatiquement.

Évaluation de la posture de sécurité de votre Active Directory

Le module fournit une vue en temps réel de la sécurité de votre Active Directory, similaire au scan Stoïk Protect AD mais avec des options plus avancées :

Identification des problèmes de configuration

Détection des comptes dont le mot de passe est compromis

Gestion et contrôle des privilèges des utilisateurs

Cette fonctionnalité vous aide à corriger rapidement les vulnérabilités et renforcer la sécurité de votre infrastructure.

Surveillance des menaces cloud (optionnelle)

Lorsqu’il est configuré avec votre service d’identité (par ex. Entra ID), l’ITP peut détecter des menaces dans vos environnements cloud :

Connexions depuis des adresses IP suspectes

Tentatives d’accès anormales aux comptes utilisateurs

Cette intégration aide à protéger vos identités à la fois sur site et dans le cloud, en fournissant une visibilité complète et proactive de votre posture de sécurité.

2. Intégration de l’ITP

L’intégration d’Identity Protection avec Microsoft Entra ID nécessite les étapes suivantes pour chaque locataire Azure:

Création et configuration d’une application dans Entra ID

Récupération du domaine du locataire

Récupération de l’ID et du secret de l’application

Création d’un rôle personnalisé pour l’accès RBAC

Configuration de l’option ITP

Transmission des informations collectées

Configuration du connecteur dans Identity Protection

Autorisations de remédiation

Étape 1 : Créer et configurer une application dans Entra ID

Dans le portail Azure, ouvrez le menu de gauche et cliquez sur « Microsoft Entra ID »

Sur la page Microsoft Entra ID, dans le Ajouter menu, sélectionnez « Inscriptions d’applications »

Sur la page « Enregistrer une application » :

Sous Nom, saisissez un nom conforme à vos conventions de nommage internes, ou utilisez « stoik-connector-itp »

Sous Types de comptes pris en charge, sélectionnez « Comptes uniquement dans ce répertoire organisationnel »

Sous URI de redirection, sélectionnez « Web » et saisissez

https://localhostCliquez sur Enregistrer

Dans le menu de gauche de l’application, cliquez sur « Autorisations d’API »

Sur la page Page Autorisations d’API , cliquez sur « Ajouter une autorisation »

Dans le Demander des autorisations d’API panneau :

Cliquez sur Microsoft Graph

Sélectionnez Autorisations d’application

Important – Dans « Sélectionner les autorisations » :

Tapez « directory », développez Annuaire, et sélectionnez Directory.Read.All

Tapez « audit », développez AuditLog, et sélectionnez AuditLog.Read.All

Cliquez sur Ajouter les autorisations

Sur la page Autorisations d’API, cliquez sur Accorder le consentement de l’administrateur et confirmez

Étape 2 : Récupérer le domaine du locataire

Dans le portail Azure, allez dans Microsoft Entra ID

Dans le menu de gauche, cliquez sur Aperçu

Notez la valeur du Domaine principal (par ex.

example.onmicrosoft.com), qui sera requis ultérieurement

Étape 3 : Récupérer l’ID et le secret de l’application

Dans Microsoft Entra ID, allez à Inscriptions d’applications

Sélectionnez votre application

Dans Aperçu, notez le ID de l’application (client), qui sera requis ultérieurement

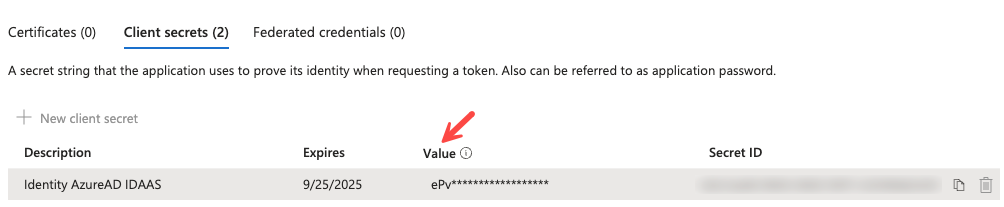

Dans Certificats et secrets:

Créer un nouveau secret client

Fournissez une description et une durée d’expiration

Important : enregistrez immédiatement la valeur générée, car elle ne sera plus visible et sera requise ultérieurement

Étape 4 : Créer un rôle personnalisé pour l’accès RBAC

Pour afficher les informations d’affectation de rôle RBAC Azure dans Identity Protection, l’application doit se voir accorder l’autorisation de lire les définitions et affectations RBAC. Il est recommandé de créer un rôle personnalisé avec les autorisations minimales requises.

Créer le rôle personnalisé

Dans le portail Azure, allez dans Groupes de gestion

Cliquez sur Groupe racine du locataire

Sélectionnez Contrôle d’accès (IAM), puis cliquez sur Rôles

Cliquez sur Ajouter, puis sélectionnez Ajouter un rôle personnalisé

Dans le Onglet Principes de base :

Saisissez un nom clair pour le rôle (par ex. « Identity Protection RBAC Reader »)

Dans le Onglet Autorisations, ajoutez les autorisations suivantes : Microsoft.Authorization/roleDefinitions/read

Microsoft.Authorization/roleAssignments/readRevoir + créer

Cliquez sur , examinez les paramètres du rôle, puis cliquez surAttribuer le rôle personnalisé Créer

Une fois le rôle créé, assignez-le à l’application précédemment créée :

Dans le portail Azure, revenez à

Affectations de rôle Groupes de gestion

Cliquez sur Groupe racine du locataire

Sélectionnez Contrôle d’accès (IAM), puis cliquez sur Ajouter une affectation de rôle

Cliquez sur Ajouter, puis sélectionnez Rôle

Dans le Onglet, sélectionnez le rôle personnalisé que vous venez de créer Membres

Dans le Sélectionner des membres :

Cliquez sur Recherchez l’application créée précédemment (par ex.

Sélectionnez-la et cliquez sur « stoik-connector-itp »)

Revoir + attribuer Sélectionnez

Cliquez sur Examinez les détails de l’affectation et cliquez sur

à nouveau pour confirmer Examinez les détails de l’affectation et cliquez sur Remarque :

Étape 5 : Transmission des informations collectées

Cette étape s’applique si vous ne disposez pas d’un accès administratif à votre plateforme Falcon ITP. Sinon, veuillez vous référer à Étape 5.B Envoyez en toute sécurité les informations collectées précédemment à votre interlocuteur Stoïk afin de configurer la connexion ITP :.

Nom de domaine principal du locataire*

ID de l’application

Secret de l’application

* Veuillez noter que le nom de domaine à fournir est celui généré par Microsoft lors de la création de votre locataire Azure. Il est accessible via le lien ci‑dessous et se termine toujours par

« onmicrosoft.com » Dans la console Falcon, allez à.

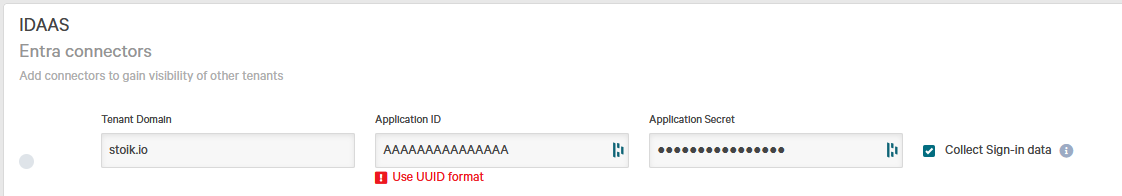

Étape 6 : Configuration du connecteur dans Identity Protection

Identity Protection > Configurer > Connecteurs « Entra »

Sélectionnez sous la catégorie IDAAS Configurez le connecteur avec : Nom de domaine principal du locataire

Activez l’option de collecte des données de connexion

Enregistrez la configuration

Secret de l’application

* Veuillez noter que le nom de domaine à fournir est celui généré par Microsoft lors de la création de votre locataire Azure. Il est accessible via le lien ci‑dessous et se termine toujours par

L’indicateur d’état devrait devenir vert en une minute, confirmant que la connexion a été établie avec succès.

* Veuillez noter que le nom de domaine à utiliser est celui généré par Microsoft lors de la création de votre locataire Azure. Il est accessible via le lien ci‑dessous et se termine toujours par

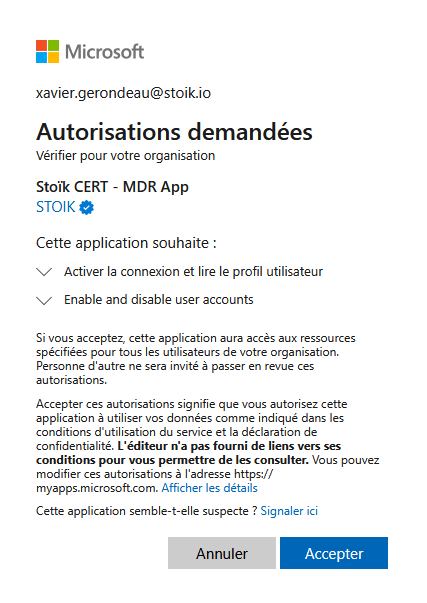

En cas de compromission d’un compte dans votre environnement Entra ID pendant la nuit ou le week‑end, vos équipes peuvent ne pas être disponibles pour effectuer les actions de remédiation nécessaires. Nous recommandons donc d’accorder un accès permettant de désactiver les comptes impactés en cas de compromission confirmée.

Pour ce faire, cliquez simplement sur le Dans la console Falcon, allez à.

Étape 7 : Correction par les équipes Stoïk

lien fourni

. Vous serez redirigé vers une page similaire à l’exemple ci‑dessous. Cliquez sur Accepteraprès avoir examiné les autorisations demandées. Vous serez ensuite redirigé vers une page blanche, que vous pourrez fermer. L’application n’a que les autorisations nécessaires pour activer ou désactiver des comptes existants dans votre environnement Azure, sans possibilité de créer des comptes ni de modifier d’autres attributs. L’accès à ces fonctionnalités est

strictement contrôlé

: chaque action est authentifiée via MFA (authentification multi‑facteurs), journalisée et horodatée. Un journal d’audit complet de ces opérations peut être fourni sur demande. strictement contrôlé : chaque action est authentifiée via MFA (authentification multi‑facteurs), journalisée et horodatée. Un journal d’audit complet de ces opérations peut être fourni sur demande.

Mis à jour

Ce contenu vous a-t-il été utile ?