CrowdStrike's ITP instellen met Entra ID

Voordat u begint met de integratie, zorg ervoor dat:

U een betaalde Entra ID-licentie heeft. Merk op dat Microsoft Entra ID Free niet wordt ondersteund.

Het account dat wordt gebruikt globale beheerdersrechten heeft voor uw Entra ID-account.

1. Doel van ITP (Identity Threat Protection)

De ITP-optie bewaakt continu accountgerelateerde activiteiten en Active Directory om abnormaal gedrag te detecteren:

Identiteitsgecentreerde gedragsanalyse

Verdachte authenticaties

Ongebruikelijke toegangs- patronen

Ongeautoriseerde inlogpogingen

Anomalieën in gebruikersaccounts

Voorbeelden van gedetecteerde gebeurtenissen: verdachte werkstation-naar-server verbindingen, netwerkscans, brute-force pogingen of credential-extractie. Wanneer een kritisch evenement wordt geïdentificeerd, kan de module dit automatisch blokkeren.

Beoordeling van uw Active Directory-beveiligingspositie

De module biedt een realtime overzicht van uw Active Directory-beveiliging, vergelijkbaar met de Stoïk Protect AD-scan maar met meer geavanceerde opties:

Identificatie van configuratieproblemen

Detectie van accounts met gecompromitteerde wachtwoorden

Beheer en controle van gebruikersprivileges

Deze functie helpt u kwetsbaarheden snel te verhelpen en de beveiliging van uw infrastructuur te versterken.

Cloud-dreigingsmonitoring (optioneel)

Wanneer geconfigureerd met uw identiteitsdienst (bijv. Entra ID), kan ITP dreigingen in uw cloudomgevingen detecteren:

Aanmeldingen vanaf verdachte IP-adressen

Abnormale toegangs pogingen tot gebruikersaccounts

Deze integratie helpt uw identiteiten zowel on-premise als in de cloud te beschermen, en biedt volledige en proactieve zichtbaarheid in uw beveiligingspositie.

2. Integratie van ITP

De integratie van Identity Protection met Microsoft Entra ID vereist de volgende stappen voor elke Azure-tenant:

Aanmaken en configureren van een applicatie in Entra ID

Ophalen van het tenant-domein

Ophalen van de applicatie-ID en het geheim

Aanmaken van een aangepaste rol voor RBAC-toegang

Configuratie van de ITP-optie

Overdracht van de verzamelde informatie

Configuratie van de connector in Identity Protection

Remediatie-machtigingen

Stap 1: Maak een applicatie aan en configureer deze in Entra ID

Open in het Azure-portaal het menu aan de linkerkant en klik “Microsoft Entra ID”

Op de Microsoft Entra ID-pagina, kies vanuit het Toevoegen menu, selecteer “App-registraties”

Op de “Registreer een applicatie” pagina:

Onder Naam, voer een naam in die overeenkomt met uw interne naamgevingsconventies, of gebruik “stoik-connector-itp”

Onder Ondersteunde accounttypen, selecteer “Accounts in alleen deze organisatorische directory”

Onder Redirect-URI, selecteer “Web” en voer in

https://localhostKlik Registreren

Klik in het linkermenu van de applicatie op “API-machtigingen”

Op de API-machtigingen pagina, klik “Een machtiging toevoegen”

In het Vraag API-machtigingen aan paneel:

Klik Microsoft Graph

Selecteer Applicatie-machtigingen

Belangrijk – In “Selecteer machtigingen”:

Typ “directory”, vouw uit Directory, en selecteer Directory.Read.All

Typ “audit”, vouw uit AuditLog, en selecteer AuditLog.Read.All

Klik Machtigingen toevoegen

Klik op de pagina met API-machtigingen op Beheerderstoestemming verlenen en bevestig

Stap 2: Haal het tenant-domein op

Ga in het Azure-portaal naar Microsoft Entra ID

Klik in het linkermenu op Overzicht

Noteer de waarde van de Primaire domein (bijv.

voorbeeld.onmicrosoft.com), die later nodig zal zijn

Stap 3: Haal de applicatie-ID en het geheim op

Ga in Microsoft Entra ID naar App-registraties

Selecteer uw applicatie

In Overzicht, noteer de Applicatie- (client) ID, die later nodig zal zijn

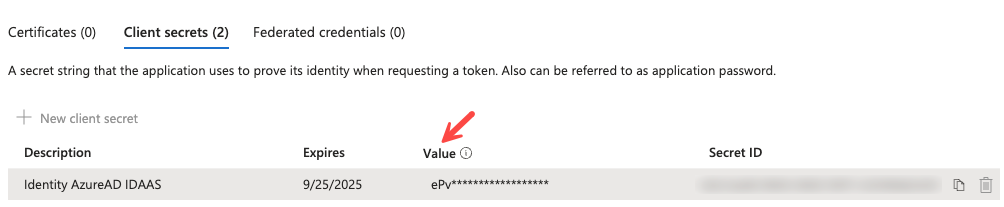

In Certificaten & geheimen:

Maak een nieuw clients geheim

Geef een beschrijving en een vervaldatum op

Belangrijk: sla onmiddellijk de gegenereerde waarde op, want deze zal niet opnieuw zichtbaar zijn en is later vereist

Stap 4: Maak een aangepaste rol voor RBAC-toegang

Om Azure RBAC-roltoewijzingsinformatie weer te geven in Identity Protection, moet de applicatie toestemming krijgen om RBAC-definities en -toewijzingen te lezen. Het wordt aanbevolen een aangepaste rol te maken met de minimaal vereiste machtigingen.

Maak de aangepaste rol

Ga in het Azure-portaal naar Beheer groepen

Klik Tenant Root Group

Selecteer Toegangsbeheer (IAM), klik vervolgens op Rollen

Klik Toevoegen, selecteer vervolgens Aangepaste rol toevoegen

In het Basis tab:

Voer een duidelijke naam voor de rol in (bijv. “Identity Protection RBAC Reader”)

In het Machtigingen tab, voeg de volgende machtigingen toe:

Microsoft.Authorization/roleDefinitions/readMicrosoft.Authorization/roleAssignments/read

Klik Controleren + maken, controleer de rolinstellingen en klik vervolgens op Maken

Wijs de aangepaste rol toe

Zodra de rol is gemaakt, wijs deze toe aan de eerder aangemaakte applicatie:

Keer terug naar het Azure-portaal naar Beheer groepen

Klik Tenant Root Group

Selecteer Toegangsbeheer (IAM), klik vervolgens op Roltoewijzingen

Klik Toevoegen, selecteer vervolgens Roltoewijzing toevoegen

In het Rol tab, selecteer de aangepaste rol die u zojuist heeft gemaakt

In het Leden tab:

Klik Leden selecteren

Zoek naar de eerder aangemaakte applicatie (bijv. “stoik-connector-itp”)

Selecteer deze en klik Selecteer

Klik Controleren + toewijzen

Controleer de toewijzingsgegevens en klik Controleren + toewijzen nogmaals om te bevestigen

Stap 5: Overdracht van verzamelde informatie

Opmerking: Deze stap is van toepassing als u geen administratieve toegang heeft tot uw Falcon ITP-platform. Raadpleeg anders Stap 5.B.

Stuur de eerder verzamelde informatie veilig naar uw contactpersoon bij Stoïk om de ITP-verbinding in te stellen:

Primaire domeinnaam van tenant*

Applicatie-ID

Applicatiegeheim

* Houd er rekening mee dat de domeinnaam die u moet opgeven degene is die door Microsoft is gegenereerd tijdens het aanmaken van uw Azure-tenant. Deze is toegankelijk via de onderstaande link en eindigt altijd op “onmicrosoft.com”.

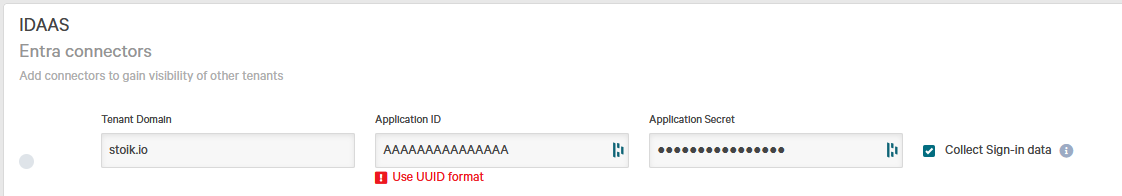

Stap 6: Connectorconfiguratie in Identity Protection

Ga in de Falcon-console naar Identity Protection > Configureren > Connectors

Selecteer “Entra” onder de IDAAS categorie

Configureer de connector met:

Primaire domeinnaam van tenant

Applicatie-ID

Applicatiegeheim

Schakel de optie voor het verzamelen van aanmeldgegevens in

Sla de configuratie op

De statusindicator zou binnen een minuut groen moeten worden, wat bevestigt dat de verbinding succesvol tot stand is gebracht.

* Houd er rekening mee dat de domeinnaam die u moet gebruiken degene is die door Microsoft is gegenereerd tijdens het aanmaken van uw Azure-tenant. Deze is toegankelijk via de onderstaande link en eindigt altijd op “onmicrosoft.com”.

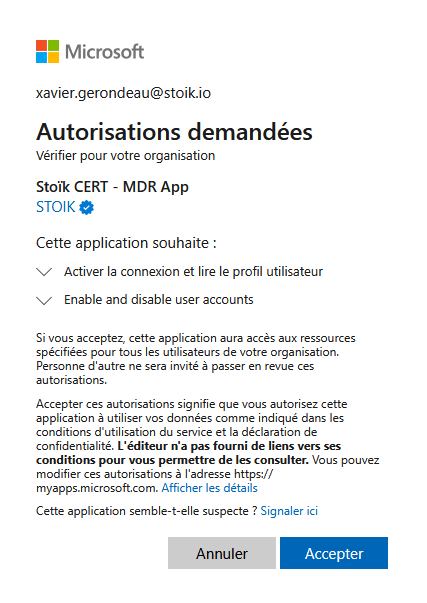

Stap 7: Remediatie door Stoïk-teams

In het geval van een accountcompromis in uw Entra ID-omgeving tijdens nachten of weekends, zijn uw teams mogelijk niet beschikbaar om de nodige remediatieacties uit te voeren. Daarom raden we aan toegang te verlenen die het mogelijk maakt getroffen accounts uit te schakelen in het geval van een bevestigd compromis.

Klik hiervoor eenvoudig op de geleverde link. U wordt doorgestuurd naar een pagina vergelijkbaar met het onderstaande voorbeeld. Klik Accepteren nadat u de gevraagde machtigingen heeft gecontroleerd. U wordt vervolgens doorgestuurd naar een lege pagina die u kunt sluiten.

De applicatie heeft alleen de machtigingen die nodig zijn om bestaande accounts in uw Azure-omgeving in- of uit te schakelen, zonder de mogelijkheid accounts te maken of andere attributen te wijzigen.

Toegang tot deze functies is strikt gecontroleerd: elke actie wordt geverifieerd via MFA (multi-factor authenticatie), gelogd en met tijdstempel vastgelegd. Een volledige auditlog van deze handelingen kan op verzoek worden verstrekt.

Laatst bijgewerkt

Was dit nuttig?