Cloud-Backup-Lösungen

In diesem Artikel:

Google Drive und OneDrive

Google Drive- und OneDrive-Umgebungen verfügen nicht über native Funktionen, die es ihnen ermöglichen, ihre Daten nach einem Ransomware-Angriff, der frühere Versionen gelöscht hat, wiederherzustellen. Daher ist es notwendig, bestimmte Lösungen in Betracht zu ziehen, um ihre Daten regelmäßig zu sichern und zu schützen.

Mehrere Lösungen können in Betracht gezogen werden, um dieses Ziel zu erreichen, jede mit ihren Vor- und Nachteilen.

Lösung Nr. 1: Externe Festplatte

Diese Lösung besteht darin, Dateien aus der Google Drive- oder OneDrive-Umgebung manuell auf eine externe Festplatte zu sichern. Idealerweise sollte eine Sicherung einer OneDrive- oder Google Drive-Umgebung auf mindestens zwei externen Festplatten durchgeführt werden, um Datenverlust zu vermeiden, falls eine der Festplatten ausfällt. Obwohl diese Lösung am einfachsten umzusetzen ist, ist sie auch am restriktivsten.

Lösung Nr. 2: NAS

Ein NAS (Network Attached Storage) ist ein physischer Netzwerkspeicher-Server. Diese Lösung besteht darin, eine Synchronisationsanwendung auf dem NAS zu installieren — namentlich Google Drive Desktop für eine Google Workspace-Umgebung und OneDrive für eine O365-Umgebung — um gemeinsame Laufwerke (Google Drive) und SharePoint-Sites (OneDrive) regelmäßig zu synchronisieren und Sicherungen auf den NAS-Festplatten vorzunehmen. Es ist auch möglich, bestimmte Arten von RAID zu verwenden, um die Sicherheit der Festplatten oder die Fehlertoleranz auf dem NAS zu verbessern.

Lösung Nr. 3: AWS-/Azure-Speicherplatz

Azure (Microsoft) und AWS (Amazon) bieten kostengünstige Cloud-Speicherplätze zur Ablage von Sicherungen an. Die Idee ist, regelmäßig alle Daten aus Google Drive- und OneDrive-Umgebungen in einen dieser Speicherplätze zu übertragen, entweder manuell oder automatisch mithilfe eines Skripts und einer Maschine, die bei einem dieser Dienste angemeldet ist. Für diesen Zweck werden mehrere freie Tools entwickelt und häufig aktualisiert, namentlich rclone und duplicity, die dafür ausgelegt sind, solche Übertragungen zu ermöglichen.

Lösung Nr. 4: Drittanbieter-Lösungen

Bestimmte Drittanbieter-Lösungen können in Betracht gezogen werden, wenn keine der vorherigen Lösungen geeignet ist. Diese Lösungen machen Backups sehr einfach in der Anwendung, sind jedoch mit erheblichen finanziellen Kosten verbunden. Bei dieser Art von Lösung wird einem Drittanbieterdienst Zugriff auf Ihre Google Drive- und OneDrive-Umgebung gewährt, damit dieser regelmäßig automatisch Daten abrufen kann. Diese Lösungen bieten auch Funktionen zur Datenwiederherstellung. Beispiele sind Afi, Backupify, Spanning und SpinBackup.

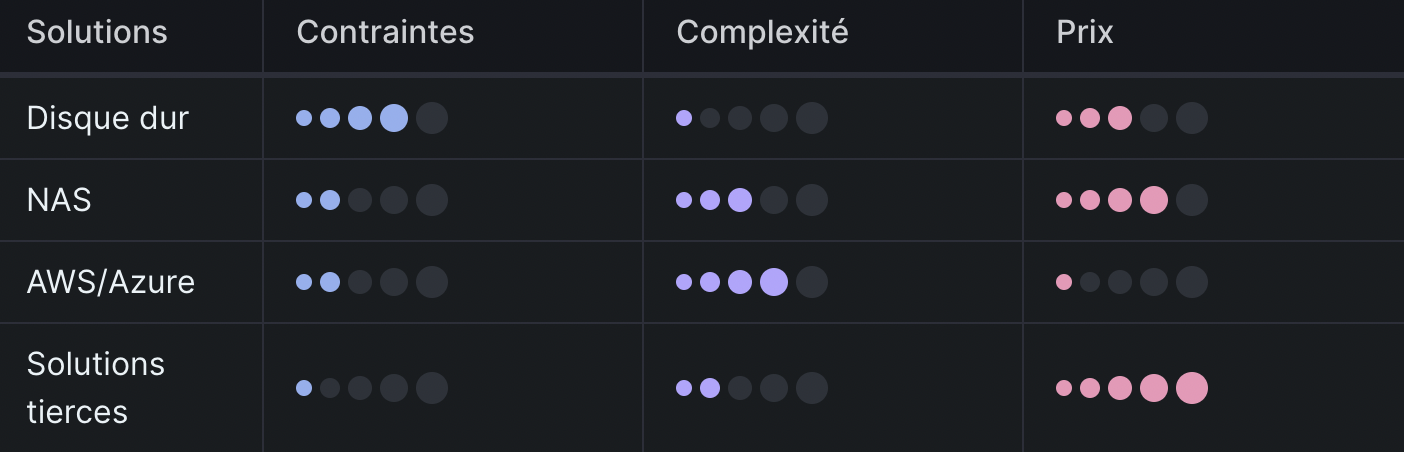

Zusammenfassungstabelle

Durch die Analyse all dieser Szenarien ist es möglich, bestimmte Kriterien zu definieren und alle diese Lösungen entsprechend zu klassifizieren, wie in der folgenden Tabelle dargestellt:

Azure

Azure unveränderliche Sicherungen

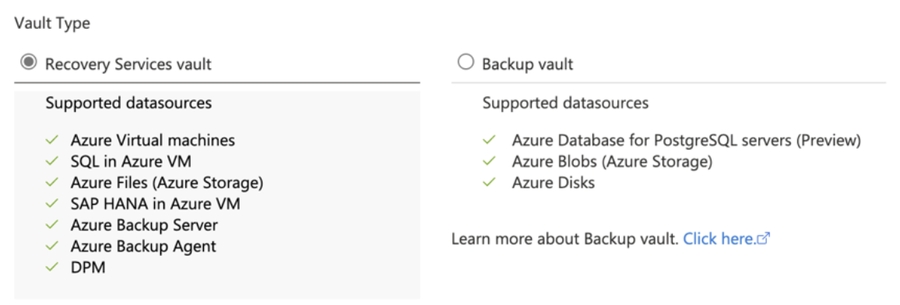

Azure-Sicherungen können je nach Ihren Datenmodellen zwei Typen haben: Backup Vault oder Recovery Services:

Es gibt 2 Methoden, um die Unveränderlichkeit dieser Sicherungen zu garantieren:

Überprüfen Sie, dass die Soft Delete-Funktion aktiviert ist. Standardmäßig ist Soft Delete für Azure Recovery Services Vaults aktiviert. Diese Funktion schützt Sicherungen ohne zusätzliche Kosten für einen Zeitraum von 14 Tagen vor versehentlicher oder böswilliger Löschung. Wenn Sicherungen gelöscht werden und Soft Delete nicht aktiviert ist, können weder Sie noch Microsoft die gelöschten Daten wiederherstellen. Es ist notwendig, den folgenden Schutz zu implementieren, um folgendes Szenario zu vermeiden:

Kompromittierung des Azure-Tenants und der Vaults;

Deaktivierung von Soft Delete;

Löschung von Sicherungen;

Wiederherstellung;

Dauerhafte Löschung.

Verwenden Sie Multi User Authorization (MUA) für die Soft Delete-Funktion. MUA für Azure Backup verwendet eine neue Ressource namens Resource Guard, um sicherzustellen, dass kritische Vorgänge wie das Deaktivieren von Soft Delete, das Stoppen und Löschen von Sicherungen oder das Reduzieren der Aufbewahrung von Backup-Richtlinien nur mit ordnungsgemäßer Autorisierung durchgeführt werden. Um den Prozess zu verstehen, müssen zwei Rollen verstanden werden, die innerhalb der Azure-Organisation definiert werden müssen:

Backup-Administrator: Inhaber des Recovery Services Vault oder Backup Vault, der Verwaltungs- und Managementvorgänge darauf durchführt;

Sicherheitsadministrator: Inhaber des Resource Guard, der als Wächter kritischer Vorgänge im Vault fungiert. Der Sicherheitsadministrator steuert daher die Berechtigungen, die der Backup-Administrator benötigt, um kritische Vorgänge am Vault durchzuführen.

Um MUA zu konfigurieren, müssen Sie:

Überprüfen, dass Resource Guard und Azure Recovery Services Vault sich in derselben Azure-Region befinden;

Überprüfen, dass der Backup-Administrator keine Mitwirkendenrechte (Contributor) auf dem Resource Guard hat. Sie können Resource Guard in einem anderen Abonnement desselben Tenants oder in einem anderen Tenant haben;

Befolgen Sie die offizielle Azure-Prozedur.

Schützen Ihrer Azure-Kritischen Vorgänge

Die Konfiguration unveränderlicher Vaults ermöglicht die folgenden Schutzmaßnahmen:

Recovery Services: Schützt Daten vor Löschung; Verhindert die Änderung oder Löschung der Backup-Richtlinie, um die Aufbewahrungsdauer von Daten zu verkürzen.

Backup Vaults: Schützen Daten vor Löschung

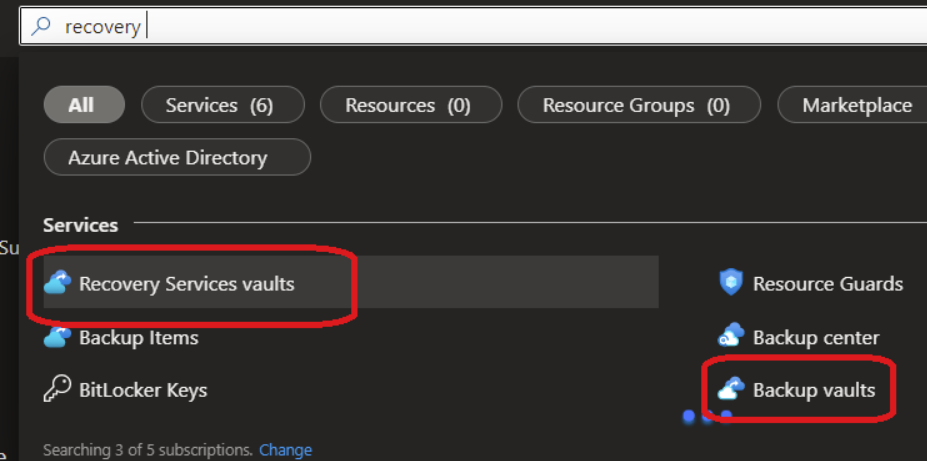

Melden Sie sich in Ihrem Azure-Portal an und suchen Sie nach Recovery Services Vaults, Backup Vaults oder dem Vault, den Sie schützen möchten:

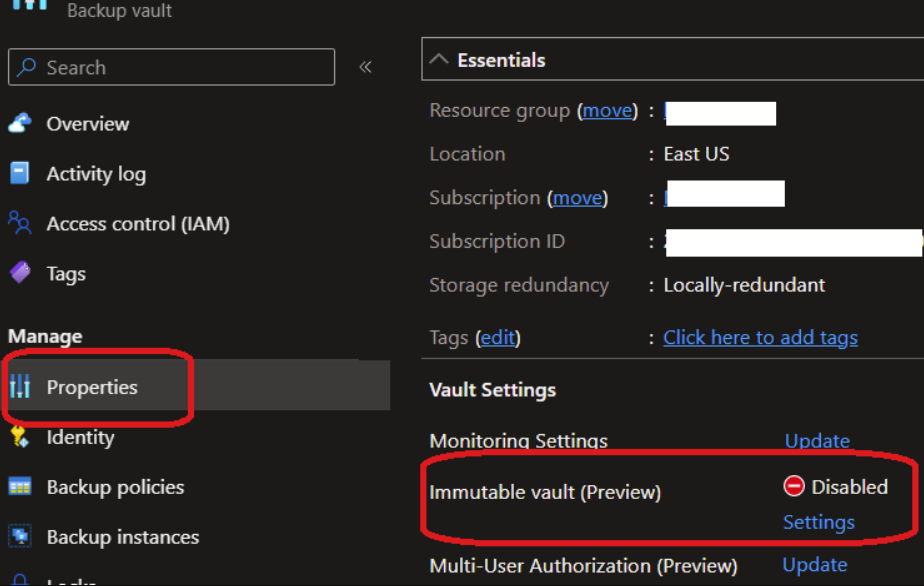

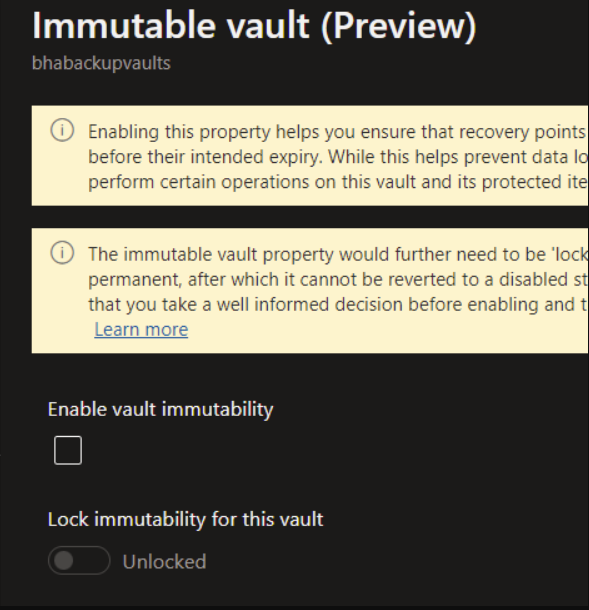

Klicken Sie auf die Registerkarte Eigenschaften, um den unveränderlichen Vault zu aktivieren und den Vault für die Dauer der Backup-Richtlinie zu sperren

Hinweis: Dieser Schritt kann nicht rückgängig gemacht werden, verwenden Sie ihn mit Vorsicht für sensible Daten.

Wiederholen Sie diese Operation für die anderen Vaults, die für die Geschäftskontinuität erforderlich sind.

AWS

Eingeschränkte Lösung (ohne SCP-Rechte)

Hinweis: Der erste Schritt muss für jeden S3-Bucket wiederholt werden, der sensible oder technische Daten enthält, die für die Produktion erforderlich sein könnten.

Erstellen Sie eine S3-Bucket-Richtlinie, die die Löschung von S3-Bucket-Versionen verhindert.

In Ihrer S3-Verwaltungskonsole, klicken Sie auf den gewünschten Bucket, dann auf die Registerkarte Berechtigungen:

b. Unter dem Abschnitt Bucket Policy klicken Sie auf Bearbeiten.

c. Ersetzen Sie die vorhandene Bucket-Richtlinie (falls vorhanden) durch die folgende JSON-Richtlinie:

Hinweis: Ersetzen Sie your-bucket-name durch die ARN-Namen Ihres S3-Buckets.

Erstellen Sie einen Alarmmechanismus, um jede Änderung oder Löschung dieses Buckets zu erkennen.

Zuerst müssen Sie CloudTrail aktivieren, falls es noch nicht aktiviert ist.

Gehen Sie zur CloudWatch Konsole, klicken Sie auf Events > Rules.

Klicken Sie dann auf Create Rule, wählen Sie den CloudTrail-Dienst aus dem Dropdown-Menü und als Ereignistyp AWS API Call via CloudTrail.

Klicken Sie schließlich auf Specific operations und fügen Sie hinzu:

PutBucketPolicy

DeleteBucketPolicy

DeleteBucketLifecycle

DeleteBucketPublicAccessBlock

PutBucketPublicAccessBlock

DeleteBucket als die Vorgänge, für die wir benachrichtigt werden möchten.

Fügen Sie den folgenden JSON-Code hinzu, um den Alarm zu konfigurieren:

Hinweis: Sie müssen my-bucket-stoik durch den Namen des Buckets ersetzen, den Sie schützen möchten.

e. Der letzte Schritt besteht darin, das Alarmziel zu konfigurieren. Sie können ein SNS-Thema wählen, um eine Benachrichtigung an ein SNS-Thema zu senden, oder eine Lambda-Funktion wählen, um eine Lambda-Funktion auszulösen.

Zuletzt aktualisiert

War das hilfreich?