Unveränderliche S3-Backups

Sie können S3 Object Lock verwenden, um

Objekte mit einem WORM (Write-Once-Read-Many)-Modell zu speichern. Objekt-Sperrung kann helfen, zu verhindern, dass Objekte für einen bestimmten Zeitraum oder dauerhaft gelöscht oder überschrieben werden.

Regulatorische Anforderungen erfüllen die WORM-Speicherung vorschreiben oder um eine zusätzliche Schutzschicht gegen Änderungen und Löschung von Backups hinzuzufügen.

Erforderliche AWS-Berechtigungen für die Ausführung der Operation:

s3:PutObjectLockConfiguration

s3:PutBucketVersioning

Aktivierung der Object Lock-Funktion

Object Lock kann nur für neue S3-Buckets aktiviert werden. Um Object Lock für einen bestehenden Bucket zu aktivieren, müssen Sie den AWS Support für ein Preisangebot kontaktieren.

Wenn Sie einen Bucket mit aktivierter Object Lock erstellen, aktiviert Amazon S3 automatisch die Versionierung für den Bucket.

Wenn Sie einen Bucket mit aktivierter Object Lock erstellen, können Sie Object Lock nicht deaktivieren oder die Versionierung für den Bucket aussetzen.

Fall Nr. 1: Der S3-Bucket existiert nicht

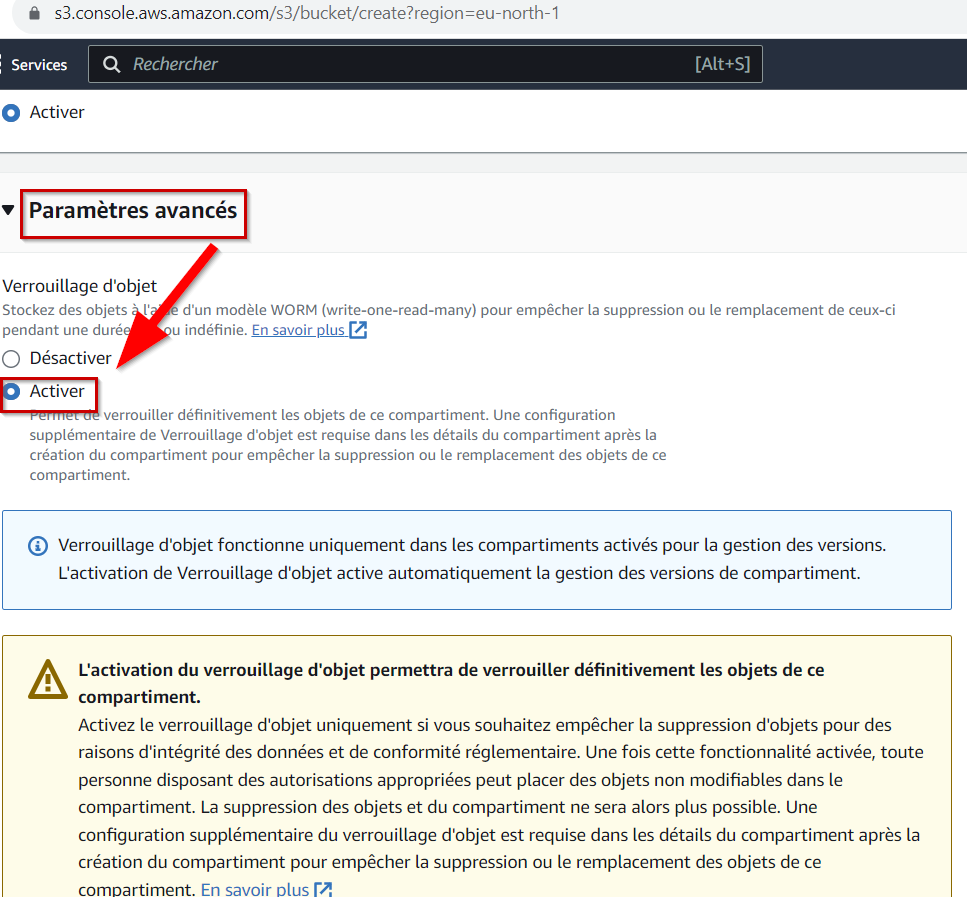

Wenn Sie sich im S3-Bucket Verwaltungszentrum befinden, klicken Sie auf Erweiterte Einstellungen und wählen Sie dann Aktivieren:

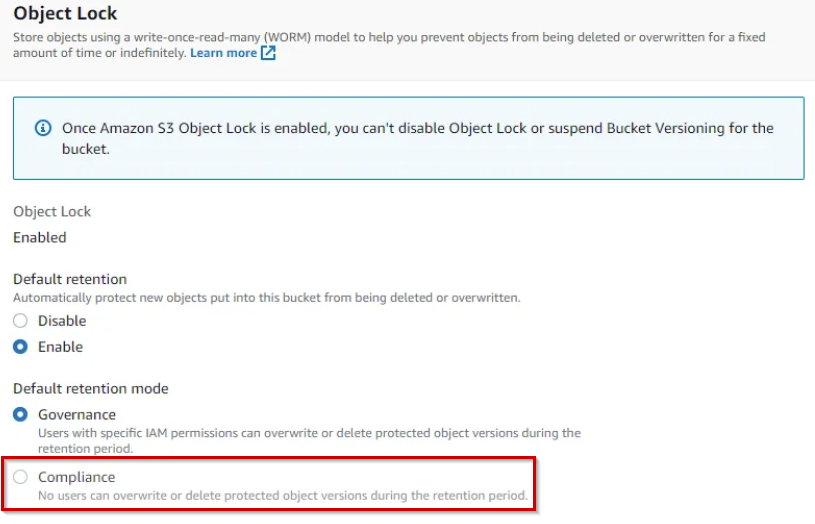

Konfigurieren Sie dann den Rest Ihres Buckets. Sie haben anschließend zwei Möglichkeiten zur Konfiguration von Object Lock:

Governance-Modus: Objekte im Bereich können ohne erhöhte Berechtigungen und die AWS-Berechtigung s3:BypassGovernanceRetention nicht gelöscht werden.

Compliance-Modus: Dieser Modus bietet das höchste verfügbare Maß an Unveränderlichkeit. Es ist unmöglich, Buckets zu löschen, die in diesem Modus konfiguriert sind, selbst mit Root-Berechtigungen des AWS-Kontos.

Wir empfehlen, dass Sie Ihre wichtigen Backups mithilfe von Compliance-Modus.

Zuletzt wählen Sie Ihre Objekt-Aufbewahrungsdauer, indem Sie sie entsprechend Ihrer Backup-Richtlinie konfigurieren.

Quellen:

https://docs.aws.amazon.com/AmazonS3/latest/userguide/object-lock-overview.html

https://aws.amazon.com/fr/blogs/storage/how-to-manage-retention-periods-in-bulk-using-amazon-s3-batch-operations/

Fall Nr. 2: Der S3-Bucket existiert

Sie haben den AWS Support kontaktiert und das Kopieren von Objekten aus Ihrem bestehenden Bucket in den mit Object Lock aktivierten Bucket ist zu kostspielig.

Wir empfehlen, dass Sie Ihre zukünftigen Backups gemäß Schritt 1 dieses Leitfadens konfigurieren und die folgenden Sicherheitsmaßnahmen auf Ihre vorherigen Backups anwenden:

Sobald Sie MFA-Delete aktiviert haben, nur der root Benutzer S3-Objekte dauerhaft löschen oder die Versionierungskonfiguration Ihres S3-Buckets ändern. Der Root-Benutzer muss authentifiziert sein durch ein MFA-Gerät, um diese Aktion auszuführen.

Um MFA Delete für Ihren Bucket zu aktivieren, führen Sie die folgenden Schritte aus:

Erstellen Sie einen Zugriffsschlüssel und einen geheimen Schlüssel für den Root-Benutzer.

Konfigurieren Sie ein MFA-Gerät für den Root-Benutzer (falls Sie dies noch nicht getan haben).

Konfigurieren Sie die AWS Command Line Interface (AWS CLI) mit den Zugangsdaten des Root-Benutzers.

Verwenden Sie die PutBucketVersioning API, um die MFA-Delete-Funktion zu aktivieren.

aws s3api put-bucket-versioning --bucket mybucketname --versioning-configuration MFADelete=Enabled,Status=Enabled --mfa "arn:aws:iam::(accountnumber):mfa/root-account-mfa-device (pass)"Prüfen Sie dann, ob die Konfiguration erfolgreich war:

Überprüfen Sie die Amazon S3-Konsole, um sicherzustellen, dass die Versionierung für den Bucket aktiviert ist.

Verifizieren Sie, dass MFA-Delete aktiviert ist, indem Sie die GetBucketVersioning API verwenden:

aws s3api get-bucket-versioning --bucket mybucketname { "Status": "Enabled", "MFADelete": "Enabled" }

Wenn das Ergebnis des MFADelete-JSON-Objekts Enabled ist, wurde die Konfiguration erfolgreich abgeschlossen.

Zuletzt aktualisiert

War das hilfreich?