Configurar ITP de CrowdStrike con Entra ID

Antes de comenzar la integración, asegúrese de que:

Dispone de una licencia de Entra ID de pago. Tenga en cuenta que Microsoft Entra ID Free no es compatible.

La cuenta utilizada tiene derechos de administrador global en su cuenta de Entra ID.

1. Propósito de ITP (Identity Threat Protection)

La opción ITP supervisa continuamente las actividades relacionadas con cuentas y Active Directory para detectar comportamientos anómalos:

Análisis de comportamiento centrado en la identidad

Autenticaciones sospechosas

Patrones de acceso inusuales

Intentos de inicio de sesión no autorizados

Anomalías en cuentas de usuario

Ejemplos de eventos detectados: conexiones sospechosas de estación de trabajo a servidor, escaneos de red, intentos de fuerza bruta o extracción de credenciales. Cuando se identifica un evento crítico, el módulo puede bloquearlo automáticamente.

Evaluación de la postura de seguridad de su Active Directory

El módulo ofrece una visión en tiempo real de la seguridad de su Active Directory, similar al escaneo Stoïk Protect AD pero con opciones más avanzadas:

Identificación de problemas de configuración

Detección de cuentas con contraseñas comprometidas

Gestión y control de privilegios de usuarios

Esta función le ayuda a remediar vulnerabilidades rápidamente y reforzar la seguridad de su infraestructura.

Monitoreo de amenazas en la nube (opcional)

Cuando se configura con su servicio de identidad (por ejemplo, Entra ID), ITP puede detectar amenazas en sus entornos en la nube:

Inicios de sesión desde direcciones IP sospechosas

Intentos de acceso anormales a cuentas de usuario

Esta integración ayuda a proteger sus identidades tanto en local como en la nube, proporcionando visibilidad completa y proactiva de su postura de seguridad.

2. Integración de ITP

La integración de Identity Protection con Microsoft Entra ID requiere los siguientes pasos para cada inquilino de Azure:

Creación y configuración de una aplicación en Entra ID

Obtención del dominio del inquilino

Obtención del ID de la aplicación y del secreto

Creación de un rol personalizado para el acceso RBAC

Configuración de la opción ITP

Transmisión de la información recopilada

Configuración del conector en Identity Protection

Permisos de remediación

Paso 1: Crear y configurar una aplicación en Entra ID

En el portal de Azure, abra el menú izquierdo y haga clic en “Microsoft Entra ID”

En la página de Microsoft Entra ID, desde el Agregar menú, seleccione “Registro de aplicaciones”

En la página “Registrar una aplicación”: página:

Bajo Nombre, introduzca un nombre que coincida con sus convenciones internas de nomenclatura, o use “stoik-connector-itp”

Bajo Tipos de cuentas admitidos, seleccione “Cuentas en este directorio organizativo únicamente”

Bajo URI de redirección, seleccione “Web” e introduzca

https://localhostHaga clic en Registrar

En el menú izquierdo de la aplicación, haga clic en “Permisos de API”

En la Permisos de API página, haga clic en “Agregar un permiso”

En el panel Solicitar permisos de API :

Haga clic en Microsoft Graph

Seleccione Permisos de aplicación

Importante: – En “Seleccionar permisos”:

Escriba “directory”, expanda Directorio, y seleccione Directory.Read.All

Escriba “audit”, expanda AuditLog, y seleccione AuditLog.Read.All

Haga clic en Agregar permisos

En la página de permisos de API, haga clic en Conceder consentimiento de administrador y confirme

Paso 2: Obtener el dominio del inquilino

En el portal de Azure, vaya a Microsoft Entra ID

En el menú izquierdo, haga clic en Resumen

Anote el valor del Dominio principal (p. ej.

example.onmicrosoft.com), que se requerirá más adelante

Paso 3: Obtener el ID de la aplicación y el secreto

En Microsoft Entra ID, vaya a Registros de aplicaciones

Seleccione su aplicación

En Resumen, anote el ID de la aplicación (cliente), que se requerirá más adelante

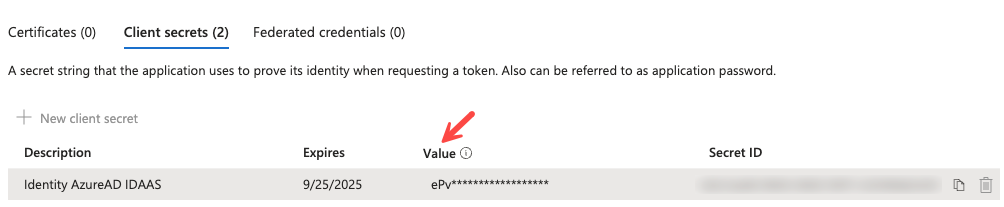

En Certificados y secretos:

Cree un nuevo secreto de cliente

Proporcione una descripción y una duración de caducidad

Importante: guarde inmediatamente el valor generado, ya que no volverá a ser visible y será necesario más adelante

Paso 4: Crear un rol personalizado para el acceso RBAC

Para mostrar la información de asignación de roles RBAC de Azure en Identity Protection, la aplicación debe tener permiso para leer definiciones y asignaciones RBAC. Se recomienda crear un rol personalizado con los permisos mínimos necesarios.

Crear el rol personalizado

En el portal de Azure, vaya a Grupos de administración

Haga clic en Grupo raíz del inquilino

Seleccione Control de acceso (IAM), luego haga clic en Roles

Haga clic en Agregar, luego seleccione Agregar rol personalizado

En el panel Pestaña Básicos

: Introduzca un nombre claro para el rol (p. ej.)

En el panel “Lector RBAC de Identity Protection” Pestaña

Permisos, agregue los siguientes permisos:Microsoft.Authorization/roleDefinitions/read

Haga clic en Microsoft.Authorization/roleAssignments/readRevisar y crear , revise la configuración del rol y, a continuación, haga clic en

Crear

Asignar el rol personalizado

Una vez creado el rol, asígnelo a la aplicación creada anteriormente: Grupos de administración

Haga clic en Grupo raíz del inquilino

Seleccione Control de acceso (IAM), luego haga clic en En el portal de Azure, vuelva a

Haga clic en Agregar, luego seleccione Asignaciones de roles

En el panel Agregar asignación de rol Pestaña

En el panel Rol Básicos

Haga clic en , seleccione el rol personalizado que acaba de crear

Miembros “stoik-connector-itp”)

Seleccionar miembros Seleccione

Haga clic en Busque la aplicación creada anteriormente (p. ej.

Selecciónela y haga clic en Busque la aplicación creada anteriormente (p. ej. Revisar y asignar

Paso 5: Transmisión de la información recopilada

Revise los detalles de la asignación y haga clic de nuevo para confirmar Nota: Este paso se aplica si usted no.

tiene acceso administrativo a su plataforma Falcon ITP. De lo contrario, consulte

Paso 5.B

Envíe de forma segura la información recopilada anteriormente a su punto de contacto de Stoïk para configurar la conexión ITP:

Nombre de dominio principal del inquilino*

ID de la aplicación Secreto de la aplicación.

Paso 6: Configuración del conector en Identity Protection

* Tenga en cuenta que el nombre de dominio que debe proporcionar es el que generó Microsoft durante la creación de su inquilino de Azure. Es accesible mediante el enlace siguiente y siempre termina con “onmicrosoft.com”

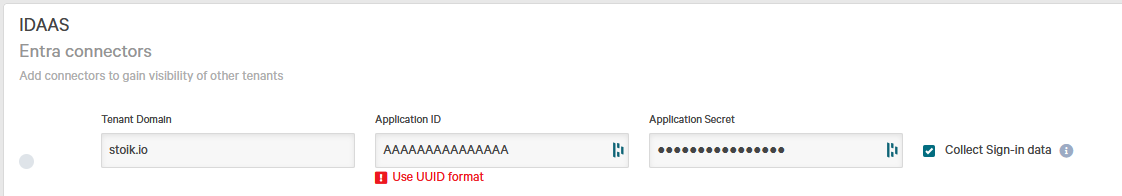

Seleccione En la consola Falcon, vaya a Identity Protection > Configurar > Conectores “Entra” bajo la

categoría IDAAS

Configure el conector con:

Envíe de forma segura la información recopilada anteriormente a su punto de contacto de Stoïk para configurar la conexión ITP:

Nombre de dominio principal del inquilino*

Nombre de dominio principal del inquilino

Active la opción de recopilación de datos de inicio de sesión

Guarde la configuración

El indicador de estado debería volverse verde en un minuto, confirmando que la conexión se ha establecido correctamente. Secreto de la aplicación.

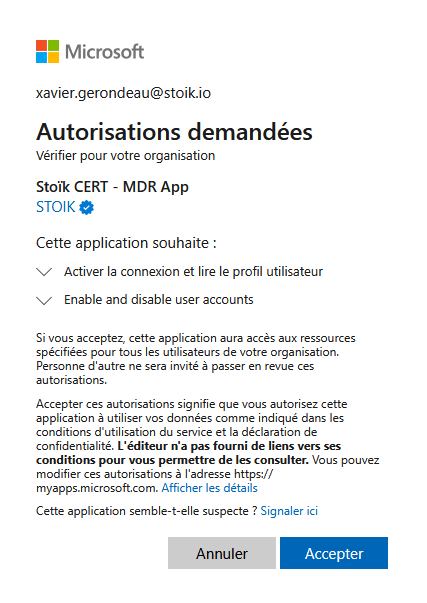

Paso 7: Remediación por los equipos de Stoïk

* Tenga en cuenta que el nombre de dominio que debe usar es el que generó Microsoft durante la creación de su inquilino de Azure. Es accesible mediante el enlace siguiente y siempre termina con

En caso de compromiso de una cuenta en su entorno Entra ID durante noches o fines de semana, es posible que sus equipos no estén disponibles para realizar las acciones de remediación necesarias. Por ello, recomendamos otorgar acceso que permita deshabilitar las cuentas afectadas en caso de un compromiso confirmado. Para ello, simplemente haga clic en elenlace proporcionado . Será redirigido a una página similar al ejemplo siguiente. Haga clic en Aceptar

después de revisar los permisos solicitados. A continuación, será redirigido a una página en blanco, que podrá cerrar.

La aplicación solo tiene los permisos necesarios para habilitar o deshabilitar cuentas existentes en su entorno de Azure, sin capacidad para crear cuentas ni modificar otros atributos. El acceso a estas funciones estáestrictamente controlado

Última actualización

¿Te fue útil?