Configuración EDR: CrowdStrike

Una vez que el EDR en una estación de trabajo y/o servidor está configurado, la supervisión comienza automáticamente y el nivel de protección evoluciona de forma gradual. Esto es lo que necesita saber.

Fases de despliegue del EDR

El EDR se incrementa en tres fases sucesivas durante aproximadamente un mes, bajo la supervisión de nuestros ingenieros de ciberseguridad.

✅ No se requiere ninguna acción por su parte, salvo que se solicite lo contrario.

🛠️ Fase 1 – Detección (modo de observación)

El EDR funciona como un antivirus inteligente, sin interrumpir la actividad.

El EDR supervisa la actividad del sistema (archivos, procesos, conexiones, etc.), es decir, ya recopila todos los registros deseados.

Sin embargo, solo bloquea las amenazas críticas (ransomware, malware grave).

🛡️ Fase 2 – Prevención mejorada

Se implementan las primeras acciones preventivas y ciertas actividades sospechosas comienzan a bloquearse automáticamente.

Si es necesario, se añaden reglas de exclusión para garantizar la compatibilidad con su software empresarial.

Se activa el motor de cuarentena, lo que puede causar conflictos con el software antivirus existente.

💡 Por eso el Sensor Falcon de CrowdStrike puede no aparecer en algunas herramientas de gestión de flotas, como Windows Security, antes de que esta fase esté activada.

Para los clientes con Windows Defender, este módulo se desactiva automáticamente.

🔒 Fase 3 – Protección óptima

El EDR bloquea en tiempo real todas las actividades consideradas maliciosas. El nivel de seguridad ahora está al máximo y el sistema informático está protegido de forma proactiva.

💡 Las fases de incremento gradual se aplican únicamente al módulo EDR y no a los demás módulos, que están automáticamente en su máxima capacidad de detección.

¿Necesita acelerar (o ralentizar) el despliegue? Contáctenos en [email protected] y podemos adaptar el ritmo a sus necesidades.

Por ejemplo: Stoïk puede activar el motor de cuarentena tan pronto como en la fase 1, a petición expresa del cliente.

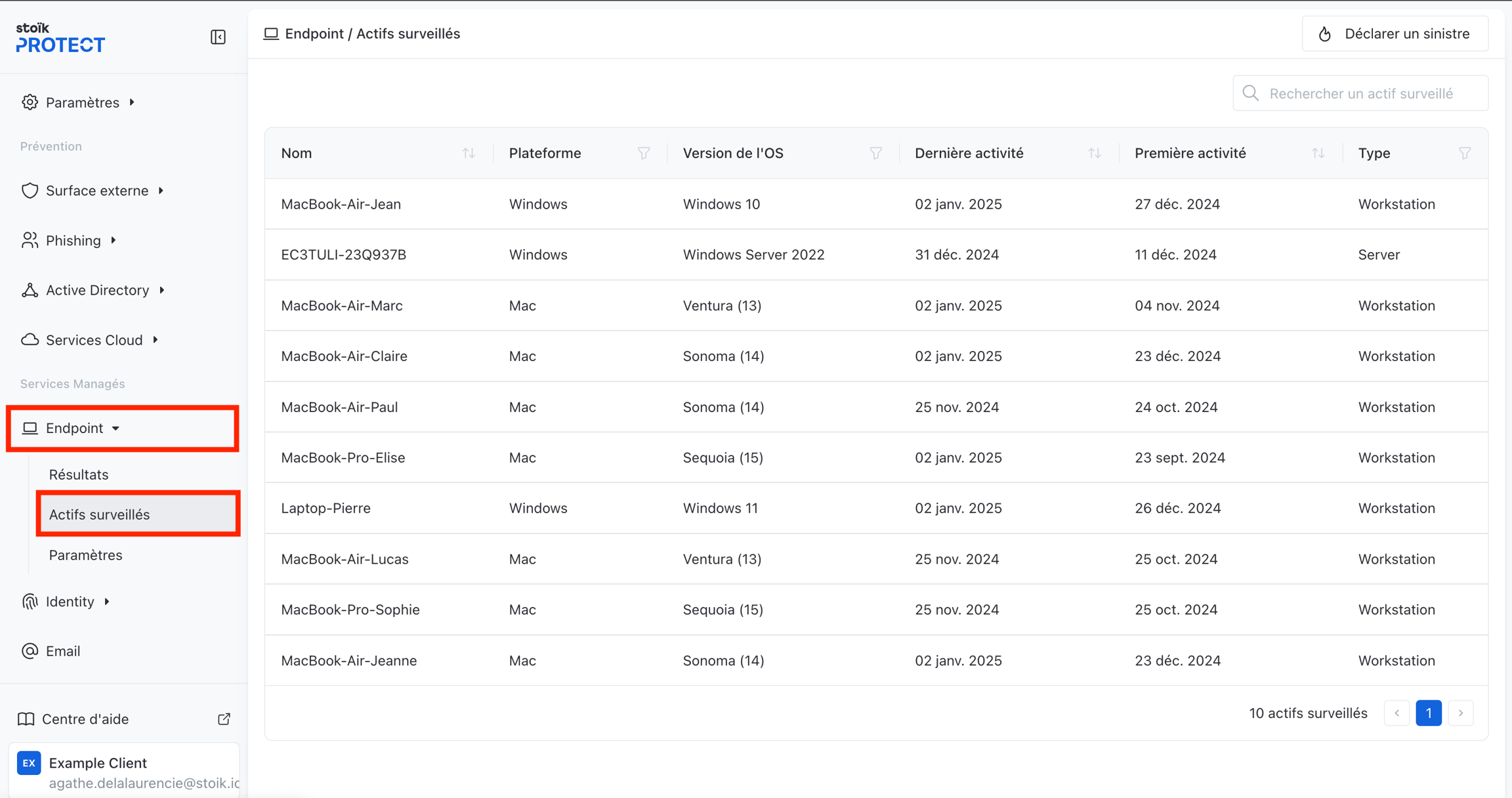

2. Los activos supervisados se informan automáticamente en la consola Stoïk Protect

🖥️ Tiempo promedio: de 5 a 10 minutos después de la instalación

Todos los terminales protegidos, conocidos como activos supervisados o hosts, aparecen automáticamente en la pestaña "End-Point" > "Monitored Assets" de la consola Stoïk Protect.

💡 Si la estación de trabajo se renombra, su nombre se actualizará automáticamente en la lista de activos informados a Stoïk Protect.

❌ Por lo tanto, no es posible renombrar una estación de trabajo directamente en la lista de activos supervisados.

Última actualización

¿Te fue útil?